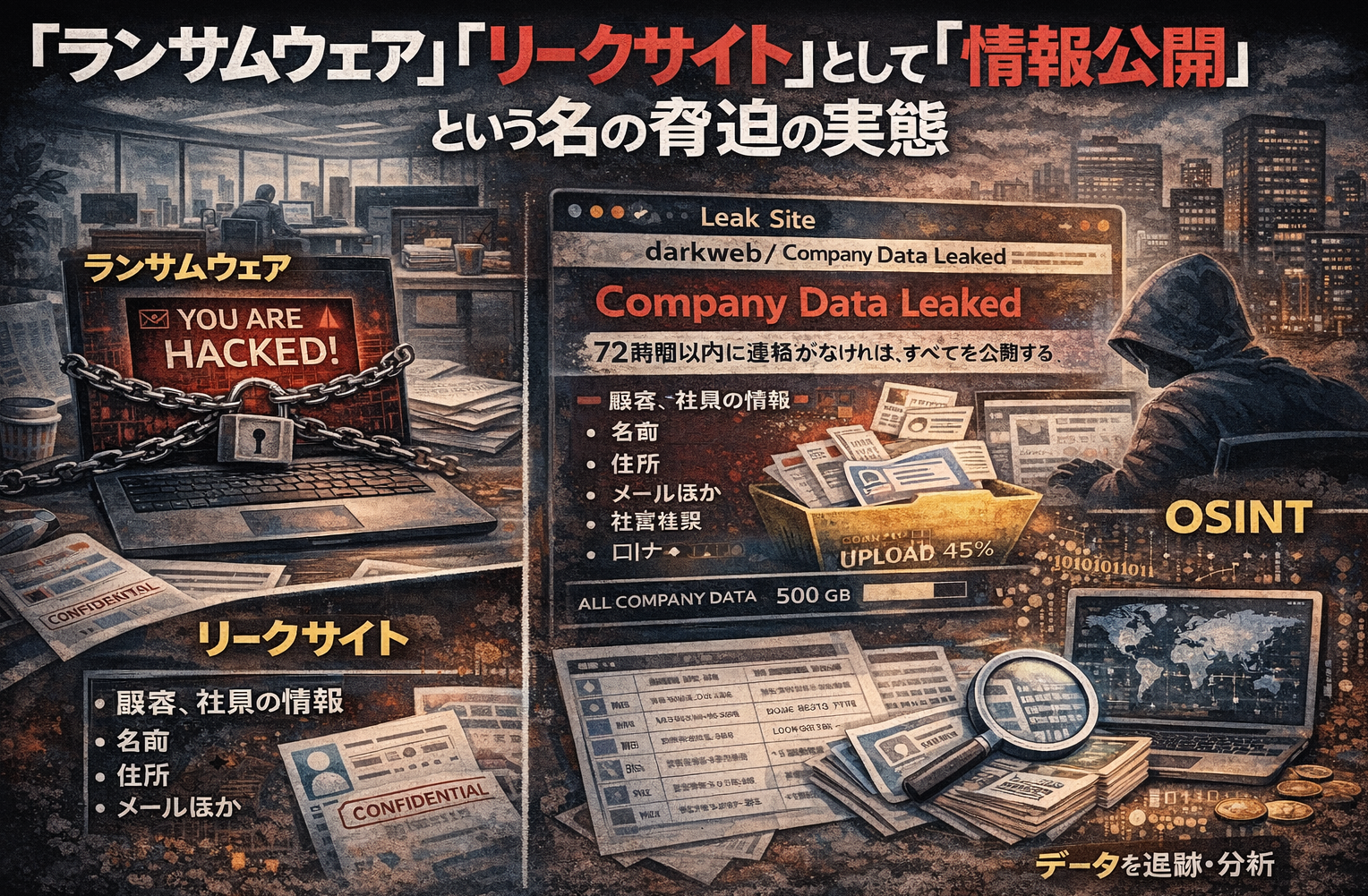

ランサムウェア、リークサイト、そして「情報公開」という名の脅迫の実態

はじめに――ある朝、会社のデータがネットに流れていた

2023年のある月曜日の朝、日本の大手製造業のIT担当者は震え上がった。週末に仕込まれたランサムウェアによって社内システムが軒並み暗号化されていただけではない。攻撃者はダークウェブ上の「リークサイト」に声明を掲載していた。

「あなたの会社のデータ500GBを入手した。72時間以内に連絡がなければ、すべてを公開する」

これはフィクションではない。国内外でほぼ毎週起きている、現実の出来事だ。

なぜ攻撃者は盗んだデータをダークウェブに「公開」するのか。単なる嫌がらせではない。そこには緻密なビジネスロジックが存在する。本記事では、OSINT(オープンソース・インテリジェンス)的な視点も交えながら、この「情報公開脅迫」の仕組みを丁寧に解説する。

第1章 ダークウェブとは何か――まず前提を整理しよう

「ダークウェブ」という言葉は、ニュースでよく聞くわりに正確に理解されていないことが多い。まず用語の整理から始めよう。

インターネットは大きく3層に分かれている。

最初の層がサーフェスウェブ。GoogleやYahooで検索できる、普段私たちが使っているウェブの世界だ。全インターネットコンテンツの約5〜10%を占めるとされる。

次がディープウェブ。検索エンジンにインデックスされていないページ全般を指す。会社のイントラネット、オンラインバンキングの画面、学術論文データベースの有料コンテンツなどがここに入る。悪意があるわけではなく、むしろ大半は日常的な業務で使われる正当なコンテンツだ。インターネット全体の90〜95%を占める。

そしてダークウェブ。特殊なソフトウェア(主にTor:The Onion Router)を使わないとアクセスできない、意図的に匿名化されたネットワーク空間だ。Torはもともと米国海軍研究所が開発した技術で、通信を複数のサーバーに「玉ねぎ(Onion)の皮」のように多重に暗号化して中継することで、送受信者の特定を極めて困難にする。

ダークウェブ上のサイトは「.onion」という特殊なドメインを持ち、Torブラウザがないと表示できない。そしてここに、今回の主役である「リークサイト」が立ち並んでいる。

第2章 リークサイトとは何か――犯罪者が運営する「告発掲示板」

リークサイトとは、ランサムウェア攻撃グループが自前で運営する、被害企業の情報を掲載するウェブサイトだ。その外観は驚くほど「まとも」に見える。

たとえば、かつて猛威を振るったLockBitグループのリークサイトは、整然としたデザインで企業名・盗まれたデータのサイズ・「支払い期限カウントダウン」が並んでいた。まるでECサイトのような作り込みだ。

ALPHV(別名BlackCat)グループに至っては、被害企業の社員や顧客が直接アクセスして自分のデータが漏れているか確認できる「被害者向け検索機能」まで実装していた。これは2023年に確認された事例で、サイバーセキュリティ研究者たちを驚愕させた。

リークサイトの典型的な構成は次のようなものだ。

- 「交渉中」セクション:まだ身代金交渉が続いている企業の一覧。企業名と盗んだデータの概要(「財務資料・顧客個人情報・社員データなど計350GB」)が掲載される

- 「公開済み」セクション:交渉が決裂した、または期限を過ぎた企業のデータが実際にダウンロード可能な状態で公開される

- 「サンプル」コーナー:「本当にデータを持っています」という証明のために、内部文書の一部(人事評価、財務スプレッドシート、顧客リストの抜粋など)をプレビュー公開する

このサンプル公開が非常に効果的な心理的圧力になる。「もしかしたら本物かもしれない」という疑念が企業を揺さぶる。

第3章 なぜ公開するのか――「二重脅迫」という戦略の誕生

ランサムウェアはもともと、データを暗号化してシステムを使えなくし、復号鍵と引き換えに身代金を要求する攻撃だった。しかし2019年〜2020年頃から戦略が大きく変わった。

暗号化だけでは効かなくなってきた

バックアップ技術の普及が一因だ。定期的なバックアップを取っていれば、暗号化されてもデータを復元できる。クラウドバックアップが一般化するにつれ、「暗号化すれば詰み」という構図が崩れてきた。

そこで攻撃者が考えたのが「二重脅迫(Double Extortion)」だ。

- データを暗号化する(業務を止める)

- データを盗み出す(リークサイト公開で脅す)

バックアップがあっても、盗まれたデータが公開されれば困る。個人情報保護法違反のリスク、顧客からの信頼失墜、競合他社への機密情報流出……企業にとっての打撃は計り知れない。

この「二重脅迫」モデルを最初に大規模展開したのがMazeというグループで、2019年末に登場した。彼らはリークサイトを初めて本格運用し、「払わなければ公開する」という脅しに実効性を持たせた。これが成功したため、後続のグループが次々と同様の手法を採用した。

さらに進化して三重脅迫も登場した。被害企業だけでなく、その顧客や取引先にも直接連絡して「あなたの個人情報が漏れているぞ」と圧力をかけるのだ。DDoS攻撃(サービス妨害攻撃)を加えて四重にする例まである。

第4章 実際に何が起きているのか――OSINT的に見えてくる実態

OSINTとは、公開情報から情報収集・分析を行う手法だ。セキュリティ研究者や情報機関はリークサイトを定期的にモニタリングし、攻撃トレンドを分析している。その結果として見えてくる事実は衝撃的だ。

数字で見るランサムウェア被害の規模

セキュリティ企業Recorded Futureの調査によると、2023年のランサムウェア被害組織数は前年比で増加傾向が続いており、特に医療・製造・行政機関が標的にされやすい。

Unit 42(Palo Alto Networks)の2023年レポートでは、身代金要求額の中央値が約69万5,000ドル(約1億円)に達したとされる。実際の支払い額は交渉により下がることが多いが、それでも莫大な金額だ。

日本国内でも無縁ではない。2021年の徳島県つるぎ町立半田病院(https://www.handa-hospital.jp/topics/2022/0616/index.html)の事例では、ランサムウェア攻撃により電子カルテが閲覧不能になり、救急患者の受け入れ停止を余儀なくされた。2022年には大阪急性期・総合医療センター(https://www.gh.opho.jp/incident/1.html)も同様の被害を受けた。

リークサイトから読み取れる攻撃者の組織力

リークサイトを観察すると、現代のランサムウェアグループが非常に組織化されていることがわかる。

多くのグループはRaaS(Ransomware as a Service)モデルを採用している。これはランサムウェアの「開発者」と、実際に攻撃を仕掛ける「アフィリエイター(実行犯)」を分けた分業体制だ。開発者はツールとリークサイトのインフラを提供し、アフィリエイターが攻撃を実行して身代金を得たら、その一部(通常20〜30%)を開発者に上納する。

まるでフランチャイズビジネスだ。LockBitが最盛期に世界で最も「生産性の高い」ランサムウェアグループとなったのも、このRaaSモデルで多くのアフィリエイターを抱えていたからだ。

身代金は暗号通貨で

支払いはビットコインやMoneroといった暗号通貨で要求される。特にMonero(XMR)はプライバシー機能が高く、送金追跡が困難なため、近年好まれる傾向がある。

ただし暗号通貨だからといって完全に追跡不可能ではない。2021年、米司法省はColonial Pipeline事件(米国東海岸の燃料パイプラインへの攻撃)で支払われた身代金の一部(当時約230万ドル相当のビットコイン)を回収することに成功した。ブロックチェーン分析技術の進化により、犯罪者の資金追跡も徐々に可能になりつつある。

第5章 なぜ日本企業は狙われやすいのか

日本企業には、攻撃者から見て「おいしい」特徴がいくつかある。

- 高い支払い能力:日本は世界3位の経済規模を持ち、企業の財務体力が高い。身代金を払える余力があると見なされる。

- セキュリティ意識のギャップ:グローバル企業と比べ、セキュリティへの投資が遅れている企業がまだ多い。特に中堅・中小企業や、ITに慣れていない老舗企業がリスクにさらされやすい。

- レピュテーションへの敏感さ:日本企業は情報漏洩による「社会的信用の失墜」を非常に恐れる傾向がある。攻撃者はこれを熟知しており、「公開されれば世間体が悪い」というプレッシャーを活用する。

- VPN機器の脆弱性放置:2021〜2023年にかけて、Fortinet・Citrix・Pulse Secureなどのリモートアクセス用VPN機器の脆弱性を突いた攻撃が日本で多発した。パッチ適用が遅れている機器を足がかりに内部ネットワークへ侵入するケースが相次いだ。

第6章 被害企業はどう対応すべきか――そして、してはいけないこと

絶対にやってはいけないこと

- 攻撃者と単独で交渉することは危険だ。交渉はサイバーインシデント対応の専門家に任せるべきだ。素人交渉は足元を見られ、要求額を引き上げられる原因になる。

- 身代金を支払えば解決する、という思い込みも禁物だ。支払っても復号鍵が提供されないケースがある。さらに、「払う企業」として攻撃者のリストに残り、再び狙われることもある。米国サイバーセキュリティ・インフラセキュリティ庁(CISA)は身代金の支払いを推奨しない立場を公式に表明している。

- 証拠を消そうとする行為も避けるべきだ。感染したシステムを慌てて再フォーマットしてしまうと、フォレンジック(デジタル証拠解析)に必要な情報が失われる。攻撃者の手口や侵入経路の特定が難しくなる。

実際に取るべき行動

まず被害範囲の把握だ。どのシステムが感染し、何のデータが盗まれた可能性があるか。これを専門家とともに迅速に確認する。

次に関係機関への報告。日本では個人情報保護法の改正(2022年施行)により、個人情報漏洩が発覚した場合は原則として個人情報保護委員会への報告と本人への通知が義務付けられた。また、IPAや警察庁へのインシデント報告も重要だ。

そして通信の遮断とネットワーク分離。感染拡大を防ぐため、被害を受けたシステムをネットワークから切り離す。ただし、完全にシャットダウンすると揮発性メモリ上の証拠が失われる可能性もあるため、専門家の指示に従うべきだ。

第7章 法執行機関の逆襲――犯罪者も追い詰められている

ランサムウェアグループは無敵ではない。近年、国際的な法執行機関の連携が成果を上げている。

2022年11月、米国・欧州・カナダ・オーストラリアなど10カ国以上の合同作戦「Operation GOLD DUST」により、REvil(レビル)グループのメンバー複数名がロシアで逮捕された。ロシア当局が協力したのは異例のことで、外交的な背景も指摘された。

2024年2月には、英国の国家犯罪庁(NCA)とFBI主導の「Operation Cronos」により、LockBitのインフラが差し押さえられた。リークサイトが一時的に当局に乗っ取られ、「このサイトは現在NCAの管理下にあります」というメッセージが表示されるという、皮肉の効いた展開になった。LockBitの主要メンバーとされるロシア国籍の人物が特定され、制裁リストに加えられた。

ALPHV/BlackCatグループは2023年末に米国当局に妨害され、リークサイトが一時停止に追い込まれた。その後、グループは活動を「終了」すると宣言したが、これはアフィリエイターへの出口詐欺(Exit Scam)との見方も強い。

ただし、こうした摘発はいたちごっこだ。捕まったグループが消えても、メンバーは別のグループを立ち上げるか、他のグループに合流する。LockBitは「Operation Cronos」後も活動を再開したと報告されている。

第8章 OSINT的視点から見えてくること――誰でも観察できる現実

OSINTの観点から面白いのは、リークサイト情報の一部は「公開情報」として研究・分析できる点だ。セキュリティ研究者や企業のセキュリティチームは、ダークウェブ上のリークサイトをモニタリングして自社がリストに載っていないか確認したり、攻撃トレンドを分析したりしている。

RansomWatchやRansomlookerといったツールは、複数のリークサイトの更新情報を集約して提供する。サーフェスウェブからアクセスできるものもあり、Torを使わなくてもある程度の情報が確認できる。

これらを分析すると、業種別・地域別の被害トレンドが見えてくる。たとえば「年末年始や大型連休前後に攻撃が増える」(ITスタッフが休暇中で対応が遅れることを狙う)や「製造業・ヘルスケア業界は特に狙われやすい」(システム停止の影響が大きく、早期解決の動機が強い)といったパターンだ。

また、リークサイト上の被害企業リストは、その企業の株価や信用評価にも影響を与えることがある。リストに掲載されただけで(実際の情報公開がなくても)株価が下落したケースが海外で報告されている。

第9章 企業が今日からできる予防策

技術的な対策は専門家に任せるとして、ここでは組織として取り組めるポイントを挙げる。

- バックアップの「3-2-1ルール」:データのコピーを3つ作り、2種類の異なるメディアに保存し、1つはオフサイト(外部)に置く。さらにバックアップをネットワークから切り離して保管する「エアギャップバックアップ」が理想的だ。

- 多要素認証(MFA)の全面導入:VPNやメールへのアクセスにMFAを設定するだけで、パスワード漏洩による不正アクセスの多くを防げる。費用対効果の非常に高い対策だ。

- ソフトウェアの迅速なパッチ適用:VPN機器やOSの脆弱性は発見後48〜72時間以内にパッチを当てることが理想とされる。脆弱性情報が公開されると、攻撃者はすぐにスキャンと攻撃を開始する。

- インシデント対応計画(IR計画)の策定と訓練:「もし攻撃を受けたら誰に連絡し、何をするか」を事前に文書化し、定期的に訓練する。実際の攻撃直後はパニックに陥りやすく、計画がないと判断ミスが起きる。

- 従業員教育:フィッシングメールへの対応訓練。多くの侵入はメールの添付ファイルや偽リンクをクリックすることから始まる。

おわりに――「公開」は終わりではなく始まりだ

ダークウェブのリークサイトにデータが公開されることは、企業にとって終わりを意味しない。そこからが本当の対応の始まりだ。被害範囲の確定、顧客への通知、当局への報告、そして再発防止。これらを誠実に進めることが、長期的な信頼回復につながる。

攻撃者の戦略は年々巧妙になっている。だが同時に、防御側の技術と国際連携も進化している。完全な防御は難しくても、「攻撃が成功しにくい組織」になることはできる。

データという現代の資産を守ることは、もはやIT部門だけの問題ではない。経営トップが理解し、予算を確保し、組織全体で取り組むべき経営課題だ。

ランサムウェアグループが「ビジネス」を続けられるのは、身代金が支払われ続けるからだ。防御を強化することは、攻撃者の「ビジネスモデル」を崩すことでもある。一社一社の対策が、社会全体のサイバーセキュリティを少しずつ強化していく。

参考情報・関連機関

- IPA(情報処理推進機構):

https://www.ipa.go.jp/ - JPCERT/CC:

https://www.jpcert.or.jp/ - 警察庁 サイバー警察局:

https://www.npa.go.jp/bureau/cyber/ - 米国CISA(サイバーセキュリティ・インフラセキュリティ庁):

https://www.cisa.gov/ - NIST サイバーセキュリティフレームワーク:

https://www.nist.gov/cyberframework

本記事は公開情報・セキュリティ研究機関のレポートをもとに執筆しています。特定の攻撃手法の悪用を促すものではありません。

コメント