「ダークウェブ 見る方法」「Tor 使い方」「ダークウェブ 入り方」——これらのキーワードは、毎月数十万回以上検索されている。ニュースで名前は聞くけど、実際どこにあるのか?本当に普通の人でも見られるのか?そして何がそんなに危険なのか?

この記事では、違法行為の手順には一切踏み込まず、ダークウェブの「仕組み」「実態」「リスク」を、セキュリティ研究者やOSINT(オープンソースインテリジェンス)の視点も交えて、できる限りわかりやすく、かつ正直に解説する。

まず「ウェブの3層構造」を知ろう

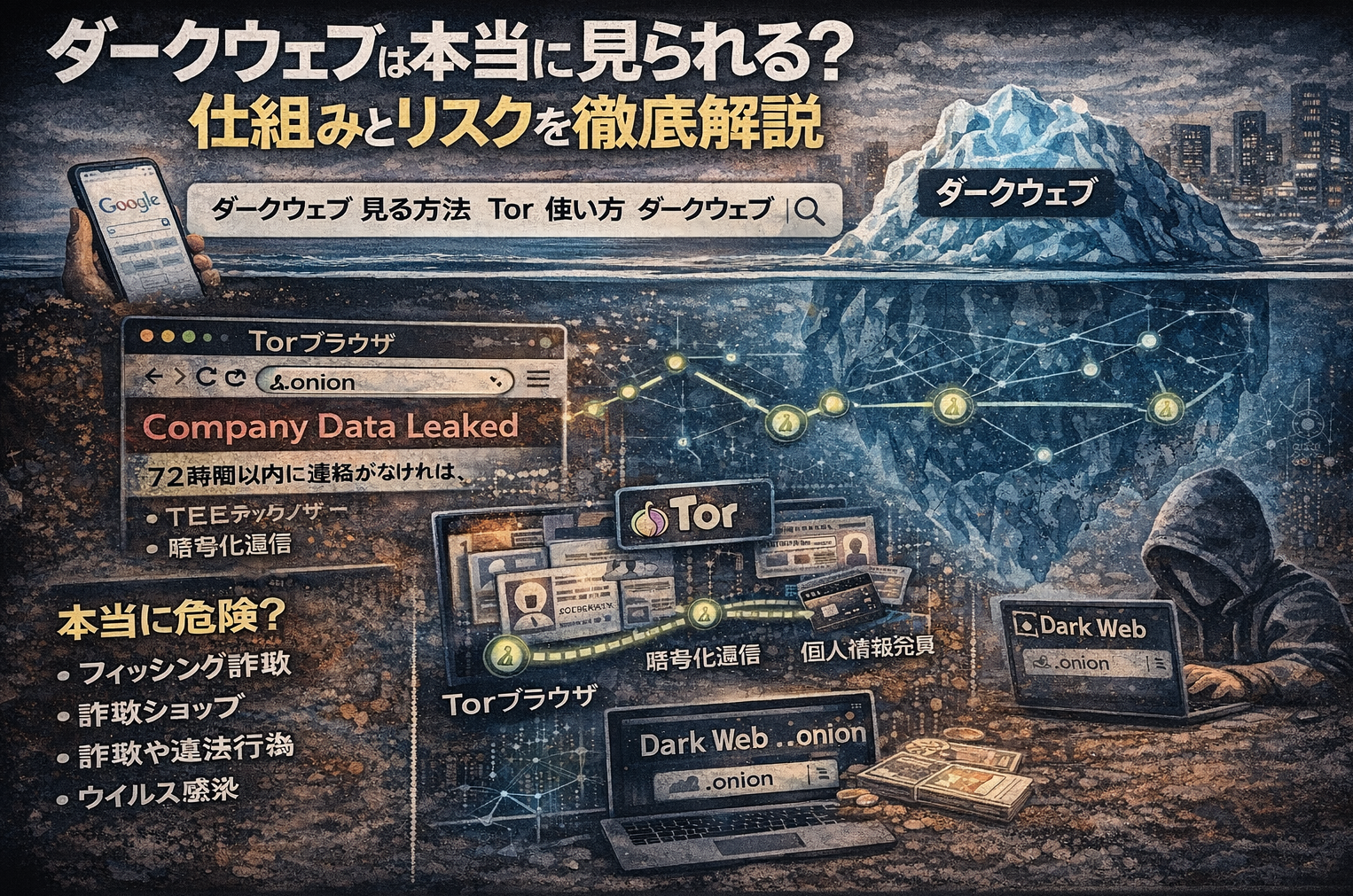

ダークウェブを理解するために、インターネット全体の構造から整理したい。よく使われる例えが「海」だ。

サーフェスウェブ(Surface Web)は、海の水面上に見えている部分。GoogleやYahoo!で検索してヒットするウェブサイトがここにあたる。実はインターネット全体のわずか4〜5%程度と言われている。

ディープウェブ(Deep Web)は、水面下にある膨大な部分。これは「怪しいもの」ではなく、会員制サービスのマイページ、社内イントラネット、オンラインバンキングの画面、メールの受信箱など、「ログインしないと見られない」ページ全般を指す。インターネット全体の90〜95%がここに属すると言われており、私たちは毎日ディープウェブを使っている。

そしてダークウェブ(Dark Web)は、ディープウェブのさらに奥にある、特殊なソフトウェアを使わないとアクセスできないネットワーク群だ。全体から見ればごくわずかな領域だが、匿名性が非常に高いことから、さまざまな用途——良いものも悪いものも——に使われている。

Torとは何か?仕組みをざっくり理解する

ダークウェブにアクセスするための代表的なツールが「Tor(トーア)」だ。The Onion Router の略で、「玉ねぎルーター」という意味がある。

Torの仕組みを一言で言うと、「通信を何重にも暗号化して、世界中のリレーサーバーを経由させることで、誰が誰と通信しているかを分からなくする」技術だ。

通常のインターネット通信は、あなたのIPアドレス(住所のようなもの)が相手のサーバーに直接届く。しかしTorでは:

- あなたのデータは3つ以上の「ノード(中継地点)」を経由する

- 各ノードは「次にどこに送るか」しか知らない。あなたが誰かは知らない

- 最後のノード(出口ノード)だけが目的地と通信するが、あなたの元の場所は分からない

これが「玉ねぎ」の由来だ。暗号化の層を何枚も剥くように通信が伝わる。

Torブラウザ自体は、実はプロジェクトのサイトから誰でも無料でダウンロードできる。これは事実だ。元々はアメリカ海軍の研究機関が開発した技術で、現在は非営利団体「Tor Project」が管理している。

.onionドメインとは、Torネットワーク内だけで機能する特殊なアドレスだ。通常のブラウザでは開けず、Torブラウザを使ってはじめてアクセスできる。Facebookやニューヨークタイムズなどのメジャーなサービスも.onionアドレスを持っており、プライバシーを重視するユーザー向けに提供している。

ダークウェブの「実際の中身」——OSINTが明らかにした現実

「ダークウェブ=犯罪の巣窟」というイメージは半分正しく、半分は過大評価だ。OSINT(公開情報をもとに情報を分析する手法)の研究者たちが調査した結果、見えてきた実像がある。

ダークウェブにあるもの(合法・グレー・違法)

合法的な使用例

- 検閲が厳しい国の市民が、自由に情報を発信・受信するための手段(ジャーナリスト、活動家、内部告発者)

- 企業のセキュリティ研究者が、自社情報の流出を監視するためのサイト

- プライバシーを重視するコミュニティのフォーラム

- WikiLeaksなど内部告発プラットフォームの投稿窓口

グレーゾーン

- 検閲されたコンテンツのミラーサイト(著作権は問題になりうる)

- VPNや匿名通信に関する技術コミュニティ

明確に違法なもの(存在するが、見てはならない)

- 違法薬物、偽造書類、盗まれたクレジットカード情報などのマーケットプレイス

- サイバー攻撃ツールや個人情報の売買

- 児童性的虐待素材(CSAM)——これは単なる「危険」ではなく、閲覧自体が重大な犯罪となりうる

OSINTリサーチャーが見た数字

セキュリティ企業のDark Owl社や学術研究(キングス・カレッジ・ロンドンの2016年の調査など)によると、ダークウェブ上のコンテンツの分析では、違法なコンテンツが活発なサイトの半数以上を占めるという結果が出ている。ただし多くの.onionサイトはアクセス不能か、長期間更新されていない「ゴーストサイト」でもある。

有名な事例として、2013年に FBI が摘発した「シルクロード(Silk Road)」がある。ダークウェブ上の大規模な違法薬物マーケットで、ビットコインで取引が行われていた。運営者のロス・ウルブリヒトは終身刑を宣告された。その後も「シルクロード2.0」「AlphaBay」「Hansa」など次々と後継マーケットが登場し、次々と摘発されてきた。

現実は「完全な無法地帯」ではなく、「警察も積極的に捜査している領域」だ。

「見るだけなら安全」は本当か?——リスクの本質

ここが最も重要な部分だ。「Torをインストールして.onionを見るだけなら大丈夫では?」と思う人も多いかもしれない。しかし現実はそう単純ではない。

リスク①:マルウェア感染

ダークウェブ上のサイトは、通常のウェブと違って品質チェックがない。悪意あるスクリプトやダウンロードリンクが仕込まれていることがある。Torブラウザのデフォルト設定はJavaScriptが有効になっているものもあり、適切な設定なしにアクセスすれば感染リスクがある。

JavaScriptがOFFにするってこと

リスク②:心理的ダメージ

ダークウェブには、見たくなくても暴力的・性的なコンテンツに突然遭遇することがある。特に深く探索しようとした場合、普通の人間なら精神的に影響を受けるレベルのコンテンツに出会う可能性がある。セキュリティ研究者の中には、業務上こうした素材を分析しなければならず、PTSDを発症するケースも報告されている。

リスク③:法的リスク(日本の場合)

日本では、ダークウェブへのアクセス自体を直接禁止する法律はない。しかし:

- 不正アクセス禁止法:他人のアカウントや制限されたシステムに侵入すれば違反

- わいせつ電磁的記録頒布等罪(刑法175条):違法なポルノコンテンツの閲覧・保存・共有

- 児童ポルノ禁止法:閲覧・所持・保存で処罰対象

- 麻薬特例法・薬機法:薬物の購入・所持

「見るだけ」であっても、コンテンツの種類によっては法的に問題となりうる。「知らなかった」では済まないケースがある。

リスク④:Torは完全な匿名ではない

重要な事実として、Torは匿名性を「高める」ツールだが、「完全な匿名」を保証するものではない。

実際に、FBI や Europol は技術的手段でTorユーザーを特定した実績がある。出口ノードの監視、タイミング分析、ブラウザのフィンガープリンティング、ユーザーの操作ミス(個人情報の入力など)——これらを組み合わせることで、身元が露見することがある。

ダークウェブで活動して捕まった犯罪者の多くは、技術的な弱点よりも「うっかりミス」(本名のアカウントを使う、住所を入力する、SNSと連動するなど)によって特定されている。

OSINT視点から見た「ダークウェブ監視」の世界

実は、ダークウェブは「追跡する側」にとっても重要な情報源だ。これがOSINTとダークウェブの交差点だ。

企業のセキュリティチームは、自社の社員データや顧客情報、パスワードがダークウェブに流出していないかを定期的に監視している。「Have I Been Pwned(HIBP)」のような無料サービスでも、自分のメールアドレスが過去の情報漏洩に含まれているか確認できる(これはサーフェスウェブのサービスだ)。

法執行機関は専門チームを持ち、ダークウェブ上のフォーラムやマーケットを監視・潜入捜査する。Europol の「Operation Onymous」(2014年)では、400以上の.onionサイトを一度に閉鎖した。

ジャーナリストや研究者は、人身売買、武器取引、サイバー犯罪のエコシステムを理解するためにダークウェブの情報を調査・報告している。こうした調査報道が、社会に実態を伝える役割を果たしている。

OSINTのテクニックのひとつが「メタデータ分析」だ。ダークウェブ上のサイトも、うっかりサーバーの情報やタイムゾーン、言語設定、画像のExifデータを残してしまうことがある。これが追跡の糸口になる。完全に隠れるのは、思った以上に難しいのだ。

じゃあ、普通の人がダークウェブに「入る」必要はあるの?

結論から言えば、ほとんどの人にとって、ダークウェブに積極的にアクセスする必要はない。

「Tor 使い方」を検索している人の多くは、おそらく以下のどれかだと思う:

- 純粋に好奇心がある(最も多いケース)

- プライバシーを強化したい

- 仕事でセキュリティの勉強をしている

- ニュースで聞いて何なのか気になった

好奇心を持つこと自体は自然だし、悪くない。ただ、実際に足を踏み入れる前に知っておくべきことがある。

プライバシーを強化したいなら、Torブラウザを普通のサイト閲覧に使うことは理にかなっている。Tor Project 自体は合法的な組織で、Torブラウザは正規のプライバシーツールだ。ただし通信速度が大幅に落ちる、動画サービスなどが使えないなどの制限がある。

セキュリティ学習目的なら、ダークウェブの「入り方」より先に、サイバーセキュリティの基礎(ネットワーク、暗号化、OSの仕組み)を学ぶほうが圧倒的に実用的だ。TryHackMeやHack The Boxなどの合法的な学習プラットフォームも充実している。

単純な好奇心なら、この記事の内容や、セキュリティ研究者の書いた書籍・ブログで十分に「雰囲気」は掴める。わざわざリスクを冒して実体験する必要はない。

「自分の情報は流出していないか?」すぐできるセルフチェック

ダークウェブを覗きに行くより、自分の情報がすでに流出していないかを確認するほうが、はるかに実用的で安全な行動だ。

Have I Been Pwned(haveibeenpwned.com) メールアドレスを入力するだけで、過去の大規模情報漏洩(Adobe、LinkedIn、Yahoo!など)にそのアドレスが含まれていたか確認できる。無料で使えるOSINTツールの代表格だ。

Googleの「ダークウェブレポート」 Googleアカウントを持っていれば、Googleがダークウェブ上で自分のメールアドレスや電話番号が流通していないかを監視してくれるサービスがある(Google One の機能として提供)。

パスワードマネージャーの流出チェック 1PasswordやBitwardenなどの主要なパスワードマネージャーは、保存しているパスワードが流出したデータベースに含まれていないかを自動チェックする機能を持っている。

これらを使うことで、ダークウェブを覗かなくても、自分に関係のあるダークウェブ情報を把握できる。

まとめ——ダークウェブを「正しく怖がる」ために

ダークウェブは実在するし、Torを使えば技術的にはアクセスできる。しかしそれは「安全に探検できる」ことを意味しない。

整理すると:

ダークウェブが存在する理由は、権威主義的な国家の検閲を回避したい人々、内部告発者、プライバシーを重視する人々にとって本当に必要な技術があるからだ。Torは「悪のツール」ではなく、文脈次第で人権を守る道具にもなる。

しかし現実として、ダークウェブには本物の危険が集まっている。マルウェア、詐欺、違法コンテンツとの遭遇、そして法的リスク。「見るだけ」という無邪気な行動が、取り返しのつかない結果を招くことがある。

匿名性は幻想ではないが万能でもない。世界中の法執行機関はダークウェブを監視し、毎年多くの犯罪者を摘発している。技術への過信は危険だ。

普通の人に最も役立つアクションは、ダークウェブへの好奇心をそのままに、自分の情報が流出していないかを確認し、パスワードを強化し、2段階認証を設定することだ。それがサイバーセキュリティの現実に即した、賢い行動だ。

インターネットの「見えない部分」を知ることは、デジタル社会を生き抜くリテラシーの一部だ。ただし、知識と実際に足を踏み入れることは別の話だ。好奇心は持ちながら、リスクを冷静に評価してほしい。

この記事は教育・啓発目的で書かれており、違法行為を奨励・助長するものではありません。ダークウェブ上での違法行為は日本の法律でも処罰対象となります。

コメント