初心者でもわかる設定・コマンド・対処法

対象OS:Windows 10 / Windows 11 | 難易度:★☆☆〜★★★

「セキュリティって難しそう…」と感じていませんか?実は、Windowsには最初から強力なセキュリティ機能が備わっており、正しく設定するだけで不正アクセス・マルウェア・情報漏えいのリスクを大幅に下げることができます。

この記事では、初心者でも実践できるWindowsのセキュリティ設定・便利なコマンド・トラブル発生時の対処法を体系的に解説します。今日から使えるものばかりですので、ぜひ順番に試してみてください。

📋 目次

- Windowsセキュリティの「今」を確認する

- Windows Defenderを最大限に活用する

- Windowsファイアウォールの設定と確認

- Windows Updateを正しく管理する

- ユーザーアカウントとUACの強化

- BitLockerでドライブを暗号化する

- セキュリティ診断に使える必須コマンド集

- イベントログで不審な動作を検出する

- ネットワーク接続の安全確認コマンド

- マルウェア感染時の緊急対処法

- 日常的なセキュリティチェックリスト

① Windowsセキュリティの「今」を確認する

まず最初に、あなたのパソコンのセキュリティ状態を把握しましょう。Windowsには「Windowsセキュリティ」という統合ダッシュボードが用意されています。

Windowsセキュリティを開く方法

🖥️ 操作手順

- タスクバー右下の「盾マーク(🛡️)」をクリック、または

- スタートメニュー → 「Windows セキュリティ」と検索

- ショートカット:Windowsキー + I → 「プライバシーとセキュリティ」→「Windowsセキュリティ」

開いたダッシュボードでは以下の項目を確認できます。すべて緑色のチェックマークになっていることを確認してください。

| 項目 | 内容 | 推奨状態 |

|---|---|---|

| ウイルスと脅威の防止 | リアルタイム保護・定義ファイルの状態 | ✅ 有効・最新 |

| アカウントの保護 | Windowsサインインオプション | ✅ 有効 |

| ファイアウォールとネットワーク保護 | 受信・送信トラフィックの制御 | ✅ すべて有効 |

| アプリとブラウザー コントロール | SmartScreen保護 | ✅ 有効 |

| デバイス セキュリティ | セキュアブート・仮想化 | ✅ 有効 |

| デバイスのパフォーマンスと正常性 | ハードウェア・ドライバーの状態 | ✅ 正常 |

| ファミリーのオプション | 保護者による制限(必要に応じて) | 任意 |

Windowsセキュリティのダッシュボードで黄色または赤色の警告が出ている場合は、その項目をクリックして内容を確認し、推奨操作(「今すぐ実行」「有効にする」など)を実行しましょう。

② Windows Defenderを最大限に活用する

Windows Defender(正式名:Microsoft Defender ウイルス対策)は、Windows 10/11に標準搭載されている無料かつ非常に高性能なウイルス対策ソフトです。正しく設定することで、市販のセキュリティソフトに匹敵する防御力を発揮します。

リアルタイム保護の確認・有効化

⚙️ 設定手順

- Windowsセキュリティ → 「ウイルスと脅威の防止」を開く

- 「ウイルスと脅威の防止の設定」→「設定の管理」をクリック

- 「リアルタイム保護」をオン

- 「クラウド提供の保護」をオン(新種マルウェアに即対応)

- 「自動サンプル送信」をオン(任意)

- 「改ざん防止」をオン(重要!設定の無効化を防ぐ)

「改ざん防止(Tamper Protection)」をオンにすると、マルウェアやユーザー以外のプログラムがDefenderを無効化しようとしても防いでくれます。必ずオンにしてください。

定期スキャンのスケジュール設定

PowerShellを使って定期スキャンのスケジュールを確認・設定できます。

# PowerShellを管理者として実行

# 現在のスキャンスケジュールを確認

Get-ScheduledTask -TaskPath "\Microsoft\Windows\Windows Defender\" | Select-Object TaskName, State

# クイックスキャンを即時実行

Start-MpScan -ScanType QuickScan

# フルスキャンを即時実行(時間がかかる)

Start-MpScan -ScanType FullScan

# 定義ファイルを今すぐ更新 Update-MpSignature

# Defenderの現在の設定を確認

Get-MpPreference | Select-Object DisableRealtimeMonitoring, CloudBlockLevel, EnableNetworkProtection除外設定の注意点

開発環境や特定のツールでスキャンから除外フォルダを設定することがありますが、むやみに除外しないことが重要です。悪意のあるプログラムが除外フォルダに潜んでいても検知されなくなります。

# 現在の除外設定を確認(管理者PowerShell)

Get-MpPreference | Select-Object ExclusionPath, ExclusionExtension, ExclusionProcess

# 不審な除外設定を削除する場合

Remove-MpPreference -ExclusionPath "C:\疑わしいフォルダ"知らないうちに大量の除外設定が追加されている場合、マルウェアが侵入済みの可能性があります。見覚えのない除外設定はすぐに削除してください。

コントロールされたフォルダーアクセス(ランサムウェア対策)

ランサムウェア(身代金要求型マルウェア)からファイルを守る機能です。許可されていないアプリがデスクトップ・ドキュメント・写真などの重要フォルダを変更しようとするとブロックします。

🔒 有効化手順

- Windowsセキュリティ →「ウイルスと脅威の防止」

- 「ランサムウェア防止」→「ランサムウェア防止を管理する」

- 「コントロールされたフォルダー アクセス」をオンにする

- 必要に応じて「保護されたフォルダー」を追加する

③ Windowsファイアウォールの設定と確認

ファイアウォールは、外部からの不正な通信をブロックする「壁」の役割を果たします。Windowsには「Windowsファイアウォール」が標準搭載されており、適切に設定することで多くの攻撃を防げます。

ファイアウォールの状態確認

# コマンドプロンプト(管理者)でファイアウォール状態を確認

netsh advfirewall show allprofiles

# PowerShellでの確認

Get-NetFirewallProfile | Select-Object Name, Enabled, DefaultInboundAction, DefaultOutboundAction確認すべきポイントは以下の3つのプロファイルです:

| プロファイル | 適用場面 | 推奨設定 |

|---|---|---|

| ドメイン | 会社のドメイン環境 | 有効(企業向け) |

| プライベート | 自宅・信頼できるネットワーク | ✅ 有効 |

| パブリック | カフェ・空港などの公共Wi-Fi | ✅ 有効(最重要!) |

ファイアウォールの有効化・無効化(緊急時)

# すべてのプロファイルでファイアウォールを有効化(管理者コマンドプロンプト)

netsh advfirewall set allprofiles state on

# 特定プロファイルのみ有効化

netsh advfirewall set publicprofile state on netsh advfirewall set privateprofile state on

# ファイアウォールの設定を初期状態にリセット(重要!問題発生時に使用)

netsh advfirewall reset不審な受信規則の確認・削除

# すべての受信許可ルールを一覧表示(PowerShell管理者)

Get-NetFirewallRule -Direction Inbound -Action Allow | Select-Object DisplayName, Enabled, Profile | Format-Table -AutoSize

# 特定のルールを無効化する例

Disable-NetFirewallRule -DisplayName "疑わしいルール名"

# 特定のポートへの接続をブロックする例(例:ポート4444はマルウェアによく使われる)

New-NetFirewallRule -DisplayName "Block_Port_4444" -Direction Inbound -LocalPort 4444 -Protocol TCP -Action Block知らないうちにファイアウォールの「受信許可」ルールが追加されている場合は要注意です。正規のアプリ名に偽装したルールが作成されていることもあります。定期的にルール一覧を確認する習慣をつけましょう。

④ Windows Updateを正しく管理する

セキュリティの世界では「パッチ(更新プログラム)の適用が最重要対策」と言われるほど、Windows Updateは重要です。既知の脆弱性を放置すると、攻撃者に悪用されるリスクが高まります。

Windows Updateの確認・強制実行

# PowerShellでWindows Updateの履歴を確認

Get-HotFix | Sort-Object -Property InstalledOn -Descending | Select-Object -First 20

# 現在インストールされているKB(更新プログラム番号)を一覧表示

Get-HotFix | Select-Object HotFixID, InstalledOn, Description | Sort-Object InstalledOn -Descending

# Windows Updateサービスの状態確認

Get-Service -Name wuauserv | Select-Object Status, StartType

# Windows Updateサービスを再起動(更新が止まっている場合)

Restart-Service -Name wuauserv更新プログラムの適用設定(GUI)

⚙️ 推奨設定

- 設定(Windowsキー + I)→「Windows Update」を開く

- 「詳細オプション」→「更新プログラムの受信方法」で「Microsoftから」を選択

- 「アクティブ時間外に更新をインストール」をオンにする

- 「他の Microsoft 製品の更新プログラムを取得する」をオンにする(Office等も更新)

- 「更新の一時停止」が設定されている場合は解除する

「セキュリティ更新プログラム」は絶対に後回しにしないでください。特にゼロデイ脆弱性(攻撃が始まってから初めて公開される脆弱性)の修正パッチは、リリース後24時間以内に適用することを強く推奨します。

更新プログラムのトラブルシューティング

# Windows Updateキャッシュをクリアして再試行(管理者コマンドプロンプト)

net stop wuauserv net stop bits net stop cryptsvc ren C:\Windows\SoftwareDistribution SoftwareDistribution.old ren C:\Windows\System32\catroot2 catroot2.old net start wuauserv net start bits net start cryptsvc

# 更新が失敗する場合はシステムファイルの整合性を確認

sfc /scannow

# コンポーネントストアの修復

DISM /Online /Cleanup-Image /RestoreHealth⑤ ユーザーアカウントとUACの強化

多くのマルウェアは管理者権限を悪用してシステム全体に感染を広げます。適切なアカウント管理とUAC(ユーザーアカウント制御)の設定で、被害を最小限に抑えることができます。

アカウントの確認と整理

# すべてのローカルユーザーアカウントを確認(コマンドプロンプト or PowerShell)

net user # 特定ユーザーの詳細情報(例:自分のアカウント) net user ユーザー名

# 管理者グループのメンバーを確認(管理者権限を持つアカウント一覧)

net localgroup Administrators

# 無効化されているアカウントも含め全員確認(PowerShell)

Get-LocalUser | Select-Object Name, Enabled, LastLogon, PasswordLastSetAdministratorアカウントの無効化

Windowsには「Administrator」という隠れた管理者アカウントが存在します。攻撃者が狙いやすいため、使わない場合は無効化しておきましょう。

# Administratorアカウントを無効化(管理者コマンドプロンプト)

net user Administrator /active:no

# 確認

net user Administrator

# "Account active: No" と表示されればOK

# Guestアカウントも無効化(デフォルトは無効のはずだが確認)

net user Guest /active:no日常作業は「標準ユーザー」アカウントで行う

セキュリティのベストプラクティスとして、日常的な作業は管理者権限のない「標準ユーザー」で行い、管理者作業が必要なときだけ昇格させる方式が推奨されます。

👤 標準ユーザーアカウントの作成手順

- 設定 → アカウント → 「家族とその他のユーザー」

- 「他のユーザーをこのPCに追加」→「このユーザーのサインイン情報がありません」

- 「Microsoft アカウントなしでユーザーを追加する」→ユーザー名・パスワードを設定

- 作成後、アカウントの種類を「標準ユーザー」のままにしておく(管理者に変更しない)

UACレベルの設定

# UACの状態をレジストリで確認(PowerShell)

Get-ItemProperty "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" | Select-Object EnableLUA, ConsentPromptBehaviorAdmin

# EnableLUA = 1 → UAC有効(推奨)

# ConsentPromptBehaviorAdmin の値:

# 0 = 昇格を自動許可(危険!)

# 1 = 安全なデスクトップで資格情報を要求

# 2 = 安全なデスクトップで同意を要求(推奨)

# 5 = 変更を要求(デフォルト)

# UACを最高レベルに設定(安全なデスクトップで同意要求)

Set-ItemProperty "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" -Name "ConsentPromptBehaviorAdmin" -Value 2⑥ BitLockerでドライブを暗号化する

ノートPCの紛失・盗難はよくある情報漏えい事故の原因のひとつです。BitLockerを使ってドライブを暗号化しておけば、PCが盗まれてもデータを読み取ることができません。

BitLockerはWindows 10/11 Pro・Enterprise・Educationエディションで利用可能です。Home エディションの場合は「デバイスの暗号化」(設定→プライバシーとセキュリティ→デバイスの暗号化)を使用してください。

BitLockerの状態確認と有効化

# 全ドライブのBitLocker状態を確認(管理者PowerShell)

manage-bde -status

# Cドライブの詳細を確認

manage-bde -status C:

# Cドライブを回復キー付きで暗号化開始

manage-bde -on C: -RecoveryPassword

# 回復キーをファイルに保存(重要!なくさないように)

manage-bde -protectors -get C:

# BitLockerの回復キーをテキストファイルに保存する場合

manage-bde -protectors -get C: > C:\Users\Public\recovery_key.txtBitLockerの回復キー(48桁の数字)は必ず安全な場所に保管してください。Microsoftアカウントに保存するか、印刷して金庫などに保管することを強く推奨します。回復キーを紛失するとPCのデータに永久にアクセスできなくなります。

⑦ セキュリティ診断に使える必須コマンド集

Windowsのコマンドを使いこなすと、セキュリティ診断・不審な動作の検出・問題の切り分けが格段に速くなります。ここでは現場でよく使われる重要コマンドをまとめます。

tasklist / taskkill — 実行中プロセスの確認と終了

初級

# 実行中のすべてのプロセスを表示

tasklist

# 詳細情報付き(サービスとの関連も表示)

tasklist /v

# 特定プロセス名を検索(例:powershell)

tasklist | findstr /i "powershell"

# DLL情報も含めて表示(マルウェア解析に有効)

tasklist /m

# PIDを指定してプロセスを強制終了

taskkill /PID 1234 /F

# プロセス名で終了(例:malware.exe)

taskkill /IM malware.exe /Fnetstat — ネットワーク接続状態の確認

中級

# 現在のすべてのTCP/UDP接続を表示

netstat -ano

# プロセス名付きで表示(管理者権限推奨)

netstat -anob

# ESTABLISHEDな接続のみ表示(現在通信中)

netstat -ano | findstr ESTABLISHED

# LISTENING状態のポートを確認(サーバーとして待ち受け中)

netstat -ano | findstr LISTENING

# 特定ポートの接続を確認(例:ポート80, 443)

netstat -ano | findstr ":80 " netstat -ano | findstr ":443 "

# 見知らぬポートで接続が確立されていたら、PIDを確認してtasklistで調べる

netstat -ano | findstr "ESTABLISHED" tasklist | findstr "怪しいPID番号"不審な接続先IPアドレスは https://www.virustotal.com や https://www.whois.com で調べることができます。知らない海外IPアドレスへのESTABLISHED接続は特に注意が必要です。

sc / services — サービスの確認

# 実行中のすべてのサービスを表示

sc query state= all

# 実行中のサービスのみ sc query

# PowerShellで詳細確認(起動タイプも表示)

Get-Service | Where-Object {$_.Status -eq "Running"} | Select-Object Name, DisplayName, StartType | Sort-Object Name

# 特定サービスの詳細(例:Windowsファイアウォール)

sc qc MpsSvc

# 不審なサービスを無効化(例)

sc config "サービス名" start= disabled sc stop "サービス名"reg — レジストリの確認(自動起動プログラム)

中級

# スタートアップ(自動起動)登録済みプログラムを確認

reg query HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run reg query HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

# 64bit Windowsの32bitアプリ用レジストリも確認

reg query HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Run

# 不審なエントリを削除(例)

reg delete "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /v "怪しいエントリ名" /fsfc / DISM — システムファイルの整合性確認

# システムファイルチェッカー(破損・改ざんされたファイルを自動修復)

# ※管理者コマンドプロンプトで実行、完了まで10〜20分かかります

sfc /scannow

# 確認のみ(修復しない)

sfc /verifyonly

# DISMでWindowsイメージの健全性を確認・修復

DISM /Online /Cleanup-Image /CheckHealth DISM /Online /Cleanup-Image /ScanHealth DISM /Online /Cleanup-Image /RestoreHealth⑧ イベントログで不審な動作を検出する

Windowsはイベントログという記録機能を持ちます。不正アクセスの痕跡、マルウェアの活動、設定変更などがすべてここに記録されています。定期的に確認する習慣をつけましょう。

イベントビューアーの使い方

📋 イベントビューアーを開く手順

- Windowsキー + X → 「イベントビューアー」

- または Win + R →

eventvwr.msc→ Enter - 「Windows ログ」→「セキュリティ」を開く

重要なセキュリティイベントID

| イベントID | 意味 | 注目すべき点 |

|---|---|---|

| 4624 | ログオン成功 | 見知らぬ時間帯・場所からのログインに注意 |

| 4625 | ログオン失敗 | 短時間に大量発生 → ブルートフォース攻撃の可能性 |

| 4634 / 4647 | ログオフ | ログオン・ログオフの対応を確認 |

| 4648 | 別の資格情報でのログオン試行 | 正規ユーザー以外の試行に注意 |

| 4720 | ユーザーアカウントの作成 | 勝手にアカウントが作られていたら危険 |

| 4732 | グループへのメンバー追加 | 管理者グループへの不正追加 |

| 4776 | ドメイン資格情報の検証 | 失敗が多い場合は攻撃の可能性 |

| 7045 | 新しいサービスのインストール | マルウェアがサービスとして登録することが多い |

PowerShellでイベントログを検索する

# 過去24時間のログオン失敗を確認(管理者PowerShell)

Get-WinEvent -FilterHashtable @{LogName='Security'; Id=4625; StartTime=(Get-Date).AddDays(-1)} | Select-Object TimeCreated, Message | Format-List

# 過去7日間のアカウント作成イベントを確認

Get-WinEvent -FilterHashtable @{LogName='Security'; Id=4720; StartTime=(Get-Date).AddDays(-7)} | Select-Object TimeCreated, Message

# ログオン成功を最新10件表示

Get-WinEvent -FilterHashtable @{LogName='Security'; Id=4624} -MaxEvents 10 | Select-Object TimeCreated, @{N='User';E={$_.Properties[5].Value}}, @{N='IP';E={$_.Properties[18].Value}}

# 新規サービスのインストール履歴を確認

Get-WinEvent -FilterHashtable @{LogName='System'; Id=7045; StartTime=(Get-Date).AddDays(-7)} | Select-Object TimeCreated, Messageログオン失敗(ID:4625)が短時間に10件以上連続して発生している場合は、ブルートフォース攻撃(パスワードの総当たり攻撃)が試みられている可能性があります。すぐにパスワードを変更し、不要なリモートデスクトップ(RDP)を無効化してください。

⑨ ネットワーク接続の安全確認コマンド

ネットワーク経由の攻撃は最も多い侵入経路のひとつです。以下のコマンドで現在のネットワーク接続・設定の安全性を確認できます。

ipconfig — ネットワーク設定の確認

# 基本的なIP情報を表示 ipconfig

# DNSキャッシュを含む詳細情報

ipconfig /all

# DNSキャッシュの一覧(アクセスしたサイトの履歴)

ipconfig /displaydns

# DNSキャッシュをクリア(DNS汚染対策)

ipconfig /flushdns

# IPアドレスを更新(IPが怪しい場合)

ipconfig /release ipconfig /renewDNSの設定確認(DNSハイジャック対策)

DNSハイジャックとは、正規のWebサイトへのアクセスを偽サイトに誘導する攻撃手法です。信頼できるDNSサーバーを使っているか確認しましょう。

# 現在使用しているDNSサーバーを確認(PowerShell)

Get-DnsClientServerAddress | Where-Object {$_.AddressFamily -eq 2} | Select-Object InterfaceAlias, ServerAddresses

# 信頼できるDNSサーバーに変更する例(Google DNS)

Set-DnsClientServerAddress -InterfaceAlias "Wi-Fi" -ServerAddresses ("8.8.8.8","8.8.4.4")

# Cloudflare DNSに変更する場合(プライバシー重視)

Set-DnsClientServerAddress -InterfaceAlias "Wi-Fi" -ServerAddresses ("1.1.1.1","1.0.0.1")nslookup / ping — 接続先の確認

# ドメイン名からIPアドレスを解決(フィッシングサイト確認に有効)

nslookup google.com

# 特定のDNSサーバーを使って解決(通常のDNSと比較)

nslookup google.com 8.8.8.8

# 接続テスト(応答があるかどうか) ping 8.8.8.8

# 経路追跡(どこでパケットが止まっているか確認)

tracert google.com

# ルーティングテーブルの確認(不審なルートが追加されていないか)

route printhostsファイルの確認(フィッシング対策)

hostsファイルを改ざんしてDNSを経由せずに偽サイトへリダイレクトするマルウェアがあります。定期的に確認しましょう。

# hostsファイルの内容を確認(コマンドプロンプト)

type C:\Windows\System32\drivers\etc\hosts

# PowerShellで確認(コメント行を除外)

Get-Content C:\Windows\System32\drivers\etc\hosts | Where-Object {$_ -notmatch "^#" -and $_ -ne ""}正常なhostsファイルには 127.0.0.1 localhost 以外のエントリがほとんどないはずです。google.com や windowsupdate.com などの正規サイトが別のIPアドレスに向けられていたら、マルウェアによる改ざんの可能性が高いです。

ARP テーブルの確認(ARP スプーフィング対策)

# ARPテーブル(MACアドレス対応表)を確認

arp -a

# 注意:同じMACアドレスが複数の異なるIPに対応している場合は

# ARPスプーフィング(中間者攻撃)の可能性があります

# ARPキャッシュをクリア

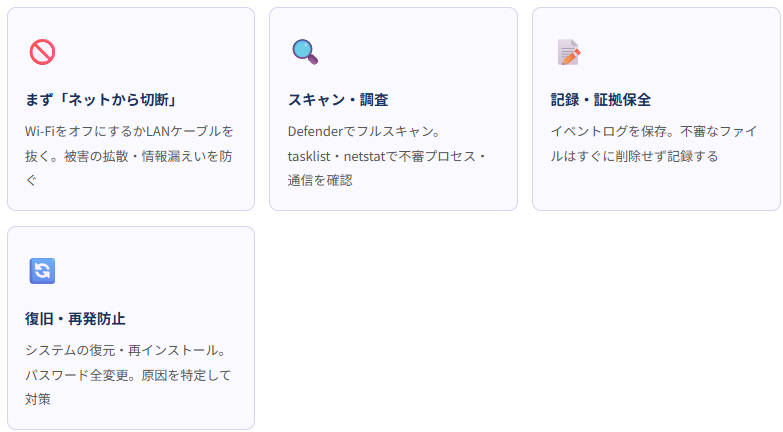

netsh interface ip delete arpcache⑩ マルウェア感染時の緊急対処法

「PCの動作が急に重くなった」「知らないプロセスが動いている」「ウイルス対策ソフトが無効になっている」…そんなとき、どう対処すればいいか事前に知っておくことが重要です。

緊急時の調査コマンド(感染が疑われる場合)

============================================

緊急セキュリティ診断スクリプト

コピーしてPowerShell(管理者)で実行

============================================

# 1. 外部への確立済み接続を確認(C2通信の検出)

Write-Host "=== 外部接続一覧 ===" -ForegroundColor Red

netstat -ano | findstr ESTABLISHED

# 2. 最近24時間に作成・変更されたファイルを検索

Write-Host "=== 最近変更されたファイル(Temp) ===" -ForegroundColor Red

Get-ChildItem $env:TEMP -Recurse -ErrorAction SilentlyContinue | Where-Object {$_.LastWriteTime -gt (Get-Date).AddHours(-24)} | Select-Object FullName, LastWriteTime

# 3. スタートアップエントリの確認

Write-Host "=== 自動起動登録一覧 ===" -ForegroundColor Red

Get-ItemProperty "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" Get-ItemProperty "HKCU:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run"

# 4. 実行中プロセスの詳細(パス付き)

Write-Host "=== 実行中プロセス ===" -ForegroundColor Red

Get-Process | Select-Object Id, ProcessName, Path | Sort-Object ProcessName | Format-Table -AutoSize

# 5. 最近追加されたユーザーアカウント

Write-Host "=== ローカルユーザー一覧 ===" -ForegroundColor Red

Get-LocalUser | Select-Object Name, Enabled, LastLogon, PasswordLastSetセーフモードでのスキャン(マルウェアが常駐している場合)

🛡️ セーフモード起動手順

- 設定 → システム → 回復 → 「PCの起動をカスタマイズする」→ 今すぐ再起動

- 「トラブルシューティング」→「詳細オプション」→「スタートアップ設定」

- 「再起動」→ F4でセーフモード / F5でセーフモード(ネットワーク接続あり)

- セーフモード起動後、Defenderでフルスキャンを実行

# コマンドからセーフモード再起動(管理者コマンドプロンプト)

bcdedit /set {default} safeboot minimal shutdown /r /t 0

# セーフモード解除(通常起動に戻す)

bcdedit /deletevalue {default} safebootシステムの復元ポイントへの巻き戻し

# 利用可能な復元ポイントを確認(PowerShell管理者)

Get-ComputerRestorePoint | Select-Object SequenceNumber, CreationTime, Description

# 指定した復元ポイントに戻す(SequenceNumberを指定)

Restore-Computer -RestorePoint 番号 -Confirm:$false

# 復元ポイントの作成(感染前に定期的に作成しておくと安心)

Checkpoint-Computer -Description "感染前バックアップ" -RestorePointType MODIFY_SETTINGS⑪ 日常的なセキュリティチェックリスト

セキュリティは「一度設定すれば終わり」ではありません。定期的なチェックと習慣化が、長期的な安全につながります。以下のチェックリストを活用してください。

✅ 毎日のチェック

- 不審なメール・添付ファイルを開いていない

- アクセスした覚えのないURLへのリダイレクトがない

- PCの動作が極端に重くなっていない

- 知らないプロセスがバックグラウンドで実行されていない

✅ 週1回のチェック

- Windows Defenderの定義ファイルが最新になっている

- Windows Updateに未適用の更新プログラムがない

- Windowsセキュリティのダッシュボードが全グリーンになっている

netstat -anoで不審な外部接続がない- ログオン失敗イベント(ID:4625)が大量発生していない

✅ 月1回のチェック

- ローカルユーザーアカウントに見知らぬアカウントが追加されていない

- ファイアウォールの受信許可ルールに不審なエントリがない

- hostsファイルが改ざんされていない

- スタートアップの自動起動プログラムを確認・整理する

sfc /scannowでシステムファイルの整合性を確認する- パスワードを定期的に変更する(特に重要サービス)

- BitLockerの状態を確認する

- システムの復元ポイントを新規作成する

一発診断スクリプト(まとめて確認)

以下のスクリプトをPowerShell(管理者)に貼り付けて実行すると、主要な安全確認を一括で実施できます。

==================================================

Windowsセキュリティ 一括確認スクリプト

PowerShell(管理者)で実行してください

==================================================

Write-Host "`n🛡️ Windowsセキュリティ診断 開始" -ForegroundColor Cyan

# 1. Defender状態

Write-Host "`n[1] Windows Defender 状態" -ForegroundColor Yellow

$mpStatus = Get-MpComputerStatus

Write-Host " リアルタイム保護: $($mpStatus.RealTimeProtectionEnabled)"

Write-Host " 定義ファイル更新: $($mpStatus.AntivirusSignatureLastUpdated)"

Write-Host " 定義バージョン : $($mpStatus.AntivirusSignatureVersion)"

# 2. ファイアウォール状態

Write-Host "`n[2] ファイアウォール 状態" -ForegroundColor Yellow

Get-NetFirewallProfile | ForEach-Object { Write-Host " $($_.Name): Enabled=$($_.Enabled)" }

# 3. 最新のログオン失敗

Write-Host "`n[3] 直近24時間のログオン失敗件数" -ForegroundColor Yellow

$failCount = (Get-WinEvent -FilterHashtable @{LogName='Security'; Id=4625; StartTime=(Get-Date).AddDays(-1)} -ErrorAction SilentlyContinue).Count Write-Host " ログオン失敗: $failCount 件" if ($failCount -gt 10) { Write-Host " ⚠️ 件数が多い!ブルートフォース攻撃の可能性" -ForegroundColor Red }

# 4. 外部への確立済み接続

Write-Host "`n[4] 外部への確立済み接続" -ForegroundColor Yellow

netstat -ano | findstr ESTABLISHED

# 5. Administratorアカウントの状態

Write-Host "`n[5] Administratorアカウント状態" -ForegroundColor Yellow

$admin = Get-LocalUser -Name "Administrator" -ErrorAction SilentlyContinue if ($admin) { Write-Host " Enabled: $($admin.Enabled)" } Write-Host "`n✅ 診断完了" -ForegroundColor Cyanまとめ:Windowsセキュリティを高める10のポイント

🎯 この記事のポイント

セキュリティは「設定・習慣・対応力」の三本柱で成り立っています。まずは今日できる設定から始めて、少しずつコマンドを使いこなせるようになりましょう。次回は「不審なログの深掘り分析」「Sysmon導入ガイド」「ゼロデイ攻撃への対処法」を解説予定です。

📌 ブックマーク推奨 | 困ったときにすぐ参照できる保存版ガイドです

コメント