「うちには関係ない」と思っているあなたの会社が、今この瞬間、ダークウェブで売られているかもしれない。

はじめに——「見えない場所」で何が起きているのか

インターネットには、GoogleやYahoo!で検索しても出てこない「もう一つの世界」が存在する。それがダークウェブだ。

ダークウェブにアクセスするには「Tor(トーア)」と呼ばれる専用ブラウザが必要で、通常のブラウザでは到達できない。その匿名性の高さを悪用し、違法薬物・偽造書類・武器、そして企業の機密情報や盗まれたアカウント情報が日夜売り買いされている。

では、あなたの会社の従業員のID・パスワードがそこで売られていたとしたら?気づかないまま半年が経ち、そのアカウントで社内システムに不正アクセスされ、ランサムウェアを仕掛けられたとしたら?

これは「もしも」の話ではない。すでに日本国内でも多くの企業が被害を受けており、その入口は「盗まれたアカウント情報」だったケースが非常に多い。

この記事では、ダークウェブ監視(ダークウェブモニタリング)が企業にとってなぜ必要なのかを、OSINT(公開情報を活用した情報収集・分析手法)の視点も交えながら、実例・コスト・導入効果とともに解説する。

ダークウェブとは何か——構造から理解する

インターネットの構造を「氷山」に例えると分かりやすい。

- サーフェスウェブ(表層ウェブ):GoogleやBingで検索できる一般的なWebサイト。全体の約4〜5%とも言われる。

- ディープウェブ(深層ウェブ):ログインが必要なページや、検索エンジンにインデックスされていないページ。企業の社内システム、ネットバンキングの明細画面なども含まれる。全体の90%以上を占める。

- ダークウェブ:Torなど特殊なネットワークを使わないとアクセスできない領域。ディープウェブの一部だが、匿名性が非常に高く、違法取引の温床となっている。

ダークウェブ上にある「マーケットプレイス」は、見た目はAmazonとほぼ変わらない。商品レビューがあり、販売者の評価があり、決済はビットコインなどの暗号資産で行われる。そこには「企業アカウントのログイン情報」「個人情報のリスト」「クレジットカード番号」などが堂々と出品されている。

OSINTの視点から見るダークウェブ——情報漏洩はこうして始まる

OSINT(Open Source Intelligence) とは、公開情報(ニュース・SNS・フォーラム・リーク情報など)を収集・分析して脅威情報を得る手法だ。セキュリティ専門家やインテリジェンス機関が使うアプローチだが、企業のリスク管理にも広く応用されている。

OSINTの観点から見ると、情報漏洩は以下のような流れで拡散していく。

STEP 1:初期侵害 フィッシングメール、パスワードの使い回し、または過去のサービス漏洩によって、企業アカウントのID・パスワードが攻撃者の手に渡る。

STEP 2:アクセス確認と転売 攻撃者はまず、入手した情報を「Combo List(コンボリスト)」と呼ばれる大量のID・パスワードリストにまとめ、正規サービスへのログインを試みる「クレデンシャルスタッフィング攻撃」を実施。有効なアカウントだけを選別し、ダークウェブ上で転売する。

STEP 3:買い手が侵入に利用 転売されたアカウント情報を購入した別の攻撃者が、それを使って企業の内部ネットワークに侵入。そこからランサムウェアを展開したり、機密データを盗み出す。

STEP 4:被害が表面化 企業が異変に気づくのは、データが暗号化されたり、「御社のデータを持っている」という脅迫メールが届いたりしてから、というケースが多い。

つまり、漏洩から被害発生まで、数週間〜数ヶ月のタイムラグがあるのだ。この「空白期間」に気づけるかどうかが、ダークウェブ監視の核心的な価値となる。

実例で見る——ランサムウェア被害の現実

ケース① 大手製造業への攻撃(2022年、国内)

国内大手自動車部品メーカー系列のサプライヤーがランサムウェアに感染し、工場の生産ラインが停止。復旧までに数日を要した。その後の調査で、社内のVPN機器に使用されていた認証情報がダークウェブ上で流通していたことが判明した。攻撃者はその情報を購入し、正規のVPN接続を使って侵入した。特別な「ハッキング技術」は不要だった——ただ「鍵を盗んで正面から入っただけ」だ。

ケース② 米国コロニアル・パイプライン事件(2021年)

米国最大の燃料パイプラインを運営するコロニアル・パイプラインがランサムウェア攻撃を受け、東海岸全域でガソリン・ジェット燃料の供給が滞った。身代金として約75ビットコイン(当時約440万ドル)が支払われた。後の調査では、侵入の起点となったのは「ダークウェブで入手した、単一の漏洩パスワード」だったとFBIが公表している。多要素認証すら設定されていないアカウントだった。

ケース③ 医療機関への攻撃(2022年、国内)

大阪府の病院がランサムウェアに感染し、電子カルテシステムが使用不能に。手術の延期・新規外来の停止など患者への影響は甚大で、完全復旧まで約2ヶ月を要した。推定損害額は数億円規模とも報告されている。このケースでも、外部委託先のVPN機器の脆弱な認証情報が突破口になった可能性が指摘されている。

これらの事例に共通するのは、「高度な攻撃」ではなく「漏洩した認証情報の悪用」が起点であること。ダークウェブで売られているのは、まさにこの「鍵」なのだ。

社内アカウントはいくらで売られているのか

「どうせ大した額じゃないだろう」と思うかもしれないが、実態は違う。

セキュリティリサーチ企業 Privacy Affairs が毎年発表している「Dark Web Price Index」によれば、ダークウェブ上でのアカウント情報の取引価格は概ね以下のような水準だ(参考値、変動あり)。

| 種別 | 価格帯(USD) |

|---|---|

| 一般メールアカウント(Gmail等) | $1〜$5 |

| 企業向けVPNアカウント | $25〜$100 |

| 企業のActive Directoryアクセス権 | $500〜$5,000以上 |

| 特定企業への管理者権限つきアクセス | $10,000〜 |

| 企業の個人情報DBダンプ(1万件) | $200〜$1,000 |

特に「特定企業への管理者権限つきアクセス」は、ランサムウェアグループが「Initial Access Broker(初期アクセスブローカー)」と呼ばれる専業の売人から購入し、攻撃に利用するビジネスモデルが確立している。

サイバー犯罪は今や完全に「分業化・産業化」している。漏洩情報を集める人、アクセスを売る人、侵入する人、身代金を交渉する人——それぞれに専業プレイヤーが存在し、エコシステムを形成しているのだ。

ダークウェブ監視サービスとは何をするものか

ダークウェブ監視サービス(ダークウェブモニタリング)は、企業の「メールドメイン」「IPアドレス」「ブランド名」「特定キーワード」などを登録しておくと、ダークウェブ上でその情報が出回った際にアラートを通知してくれるサービスだ。

具体的には以下のような情報源を常時クロール・監視する。

- ダークウェブ上のマーケットプレイス(Tor上のショッピングサイト)

- ハッカーフォーラム(Breached、XSS、Exploit.inなど)

- Pastebin系のサイト(漏洩データを貼り付けるためのサービス)

- Telegram等の暗号化チャット(犯罪グループが利用)

- 既知の漏洩データベース(Breach Database)

たとえば「@company.co.jp」というドメインを登録していれば、そのドメインのメールアドレスとパスワードがセットでダークウェブに出回ったとき、即座に通知が届く。その情報を受け取った企業は、対象アカウントのパスワードを強制リセットしたり、多要素認証の有効化を促したりすることで、被害を未然に防げる。

検知の種類(代表例)

- 社員のメールアドレス+パスワードのセット漏洩

- 会社名・ブランド名の不正利用や言及

- 自社製品・顧客情報の売買

- ランサムウェアグループによる「被害企業リスト(Shame Site)」への掲載

特に最後の「Shame Site」は要注意だ。ランサムウェアグループは身代金交渉を有利に進めるため、「支払いに応じなければ盗んだデータを公開する」と脅す二重恐喝(Double Extortion)を行う。その際、Tor上の専用サイトに被害企業名を公開することがある。このアラートを監視できるかどうかは、危機対応の初動速度に直結する。

導入コスト vs 被害額——費用対効果を冷静に計算する

「監視サービスを入れるとコストがかかる。本当に必要か?」という疑問は、経営者や情報システム担当者であれば当然の問いだ。

監視サービスの費用感

ダークウェブ監視サービスの価格帯は、企業規模や機能によって大きく異なる。

- 中小企業向けSaaSタイプ:月額数千円〜数万円程度。ドメイン監視やメールアドレス漏洩検知が中心。

- エンタープライズ向け:月額数十万円〜数百万円。カスタムキーワード監視・インテリジェンスレポート・専門アナリストによる分析付き。

- SOCサービスの一部として提供:セキュリティ運用センター(SOC)との統合型で提供されるケースもある。

中小企業なら月額1〜5万円程度のサービスから始められる。年間コストで見れば12〜60万円だ。

ランサムウェア被害の実態コスト

一方、ランサムウェア被害を受けた場合の損害は桁違いだ。IBM Security の「2023年データ侵害のコストに関するレポート」によれば、データ侵害1件あたりの平均コストは世界で約445万ドル(約6億5,000万円)。日本企業の平均は他国より低いとされるが、それでも数億円規模に及ぶケースは珍しくない。

内訳を分解すると以下のようになる。

- システム復旧・調査費用

- 事業停止による機会損失

- 顧客・取引先への対応・補償

- 規制当局への報告・対応(個人情報保護法関連)

- 風評被害・株価への影響

- サイバー保険の免責・掛金上昇

身代金そのものが数千万〜数億円に及ぶケースもあり、しかも「払っても復号されない」「別の攻撃者にも情報が渡る」リスクがある。

年間コスト60万円のモニタリングで、数億円の被害を1件でも防げれば——ROIは数百倍を超える。

この文脈では「セキュリティコストは保険」ではなく「最も確実な投資」と捉えるべきだろう。

OSINT的アプローチで自社リスクを把握する——まず自分でできること

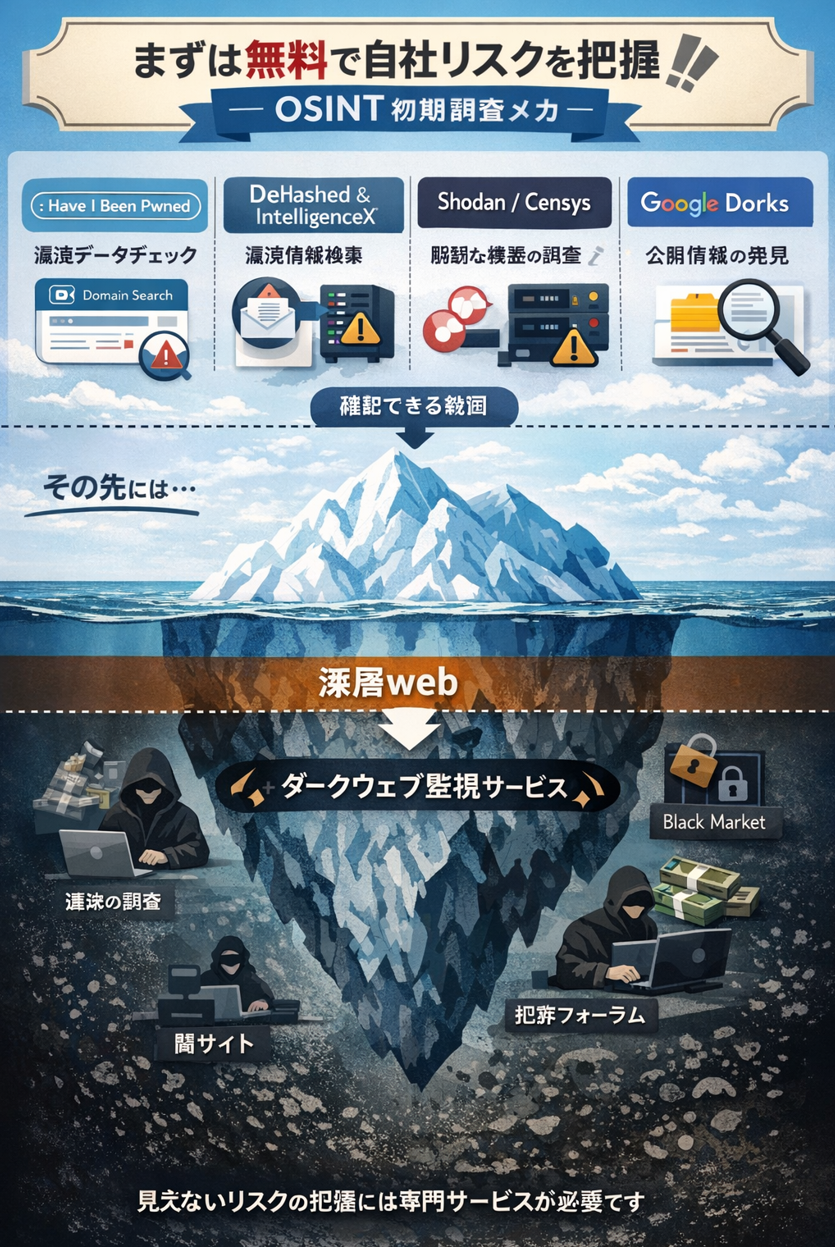

「まずは無料で自社リスクを把握したい」という担当者向けに、OSINTを活用した初期調査方法をいくつか紹介しよう。ただし、これはあくまで入り口であり、専門サービスの代替にはならない点を念のため断っておく。

- Have I Been Pwned(HIBP)

haveibeenpwned.comは、世界最大規模の漏洩データベースを検索できる無料サービス。自社ドメインのメールアドレスがどの漏洩事件に含まれているかを確認できる。「Domain Search」機能では、ドメインごとの漏洩状況を一覧できる(ドメイン所有の確認が必要)。 - DeHashed や IntelligenceX より多くの漏洩データベースを検索できる有料ツール。特定のメールドメインや企業名に紐づいた漏洩情報を確認できる。

- Shodan / Censys インターネット上に公開されている自社のサーバー・機器を検索できるツール。脆弱なVPN機器やRDPが外部に露出していないかを確認するのに有効。

- Google Dorks Googleの高度な検索演算子を使って、意図せず公開されてしまっているファイルや情報を検索する手法。

site:company.co.jp filetype:pdf 機密のように検索することで、公開すべきでない情報が見つかるケースがある。

これらのツールを使うことで「すでに漏れているかもしれない情報」の一端をつかむことはできる。ただし、ダークウェブの深部にある情報はこれらのツールでは確認できない。そこを補完するのが、ダークウェブ監視サービスの役割だ。

導入を検討する際の選定ポイント

ダークウェブ監視サービスを比較検討する際には、以下のポイントを押さえておきたい。

- 監視範囲の広さ Torネットワーク上のサイトだけでなく、Telegram・Discord・ハッカーフォーラム・Paste系サイトなど、幅広い情報源をカバーしているかを確認する。

- アラートの即時性 漏洩情報を検知してから通知が届くまでのタイムラグが短いほど良い。一部のサービスは「週次レポート」のみで、リアルタイム性に欠けるものもある。

- 誤検知の少なさと文脈の提供 「御社の情報が漏洩した」というアラートだけでは対処できない。「どのフォーラムで」「どのような文脈で」「どの程度のリスクか」という文脈情報がセットで提供されるかが重要だ。

- 日本語対応・サポート体制 国内企業向けのダークウェブ監視サービスも増えてきているが、海外サービスの場合はアラートが英語のみのものもある。インシデント発生時に迅速に対応できるサポート体制があるかも確認しよう。

主要な選択肢(参考)

- Recorded Future、Mandiant Advantage、Flashpoint(グローバル大手)

- Digital Shadows(現 Reliaquest)

- KELA、ZeroFox

- 国内:Macnica、NTTセキュリティ、PwCジャパン等が提供するマネージドサービス

法的・コンプライアンスの観点——義務化の波が来る

ダークウェブ監視は「あったら便利」というオプションではなく、近い将来「なければならない」ものになっていく可能性がある。

2022年に改正された 個人情報保護法 では、個人情報の漏洩が発生した場合の報告義務が強化された。漏洩を早期に検知する体制の整備は、今や法的な観点からも求められている。

また上場企業においては、サイバーセキュリティリスクの開示 が求められる流れが世界的に加速している。米SECは2023年にサイバーセキュリティリスクの開示規則を施行し、日本においても金融庁が同様の動向を注視している。

サプライチェーン全体のセキュリティ強化を求める声も高まっており、大企業がサプライヤーに対してセキュリティ基準の証明を求めるケースも増えている。ダークウェブ監視の導入は、こうした外部要求への対応としても有効だ。

まとめ——「監視しない」リスクを認識する

ダークウェブ監視が必要かどうかを問うとき、本当に問うべきは「監視しないことのリスクをどう受け入れるか」だ。

情報漏洩はすでに起きている可能性がある。社員が過去に別のサービスで使ったパスワードを使い回していれば、それはすでにコンボリストに含まれているかもしれない。そのアカウントが、今この瞬間もダークウェブで売られているかもしれない。

ダークウェブ監視は、「見えない脅威を見える化する」 取り組みだ。完璧な防御はないが、攻撃者が動く前に気づき、先手を打てる仕組みを持つことが、現代の企業に求められるサイバーレジリエンスの核心にある。

セキュリティ投資の優先順位をどこに置くかは企業ごとに異なる。しかし「知らなかった」では済まない時代に、ダークウェブを監視の死角に残しておくことは、もはやリスク管理の失格と言わざるを得ない。

まずは自社ドメインを「Have I Been Pwned」で検索することから始めてみてほしい。そこで出てきた結果が、あなたの組織のサイバーリスクを直視するための第一歩になるはずだ。

本記事は情報提供を目的としたものであり、特定のサービス・企業を推奨するものではありません。実際の導入にあたっては、専門のセキュリティ事業者にご相談ください。

コメント