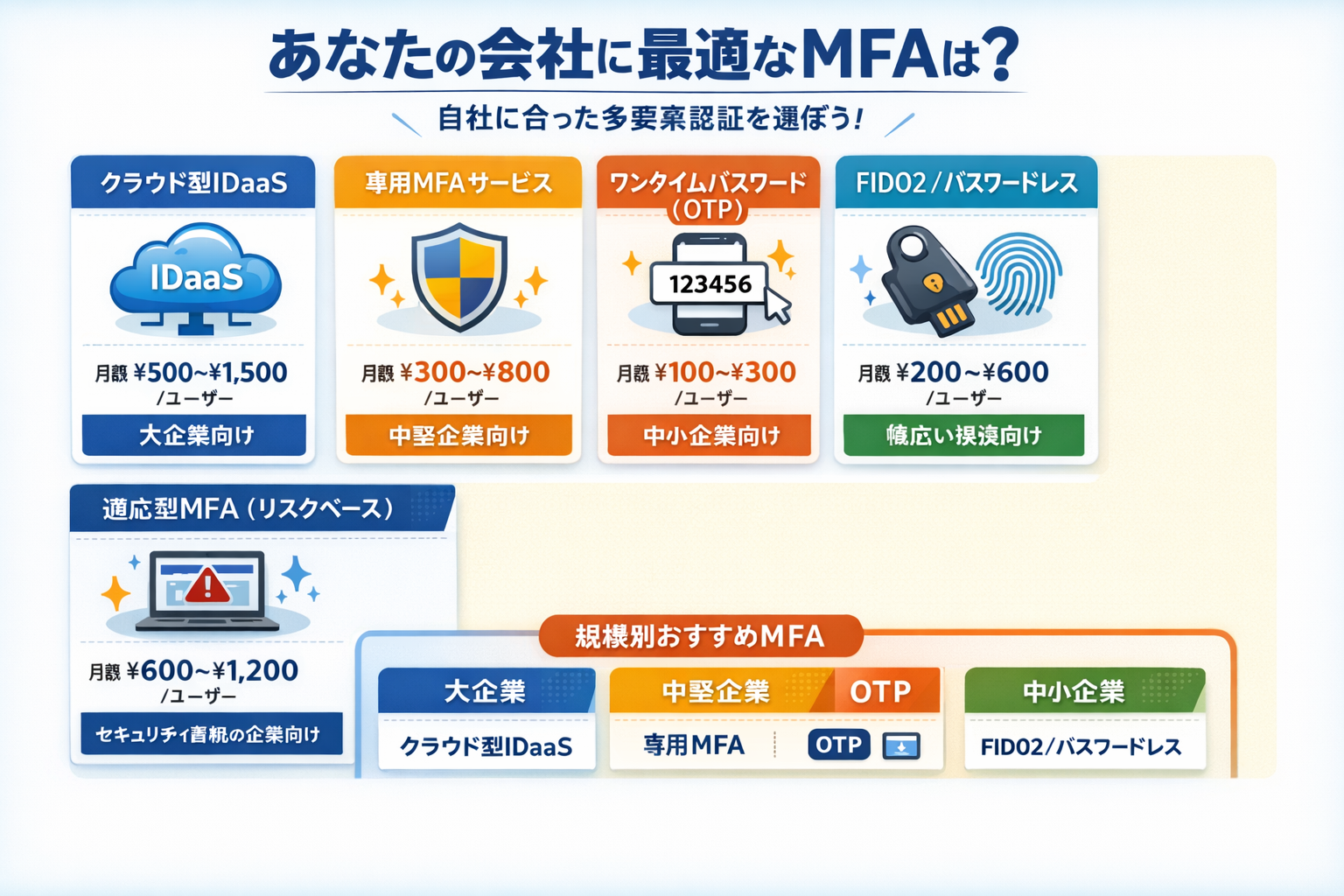

「多要素認証(MFA)が必要なのは分かるけど、種類が多すぎて違いが分からない…」

「結局いくらかかるの?自社にはどれが合っているの?」

近年、IPA(情報処理推進機構)やNISTも、パスワード単体認証の危険性を強く警告しています。実際、不正アクセス被害の多くは「ID・パスワードの漏えい」から始まっています。

本記事では、

- 大手クラウド型IDaaS(クラウド上でID、パスワード管理するサービス)

- 専用MFAサービス

- ワンタイムパスワード(OTP)

- FIDO2/パスワードレス

- 適応型(リスクベース)多要素認証(MFA)

を価格感つきで体系的に整理し、

「自社規模別にどれを選ぶべきか」まで分かりやすく解説します。

読めば、あなたの会社に必要な多要素認証(MFA)が“迷わず”選べるようになります。

大手クラウド・IDaaS系+価格感

企業のクラウド利用や社内システムのシングルサインオンと一緒に使われるタイプです。

- Microsoft Entra ID(旧Azure AD)の多要素認証(MFA)

Office 365、Azure、SaaSのログインで、SMS・電話・アプリ認証・FIDO2キーなどに対応。 - Google Workspace の2段階認証 / パスキー

スマホのGoogle認証システム、プッシュ通知、セキュリティキー(FIDO2)などを利用。 - Okta、OneLogin などのIDaaS

各種クラウド・社内WebシステムへのSSOと多要素認証(MFA)をまとめて提供。

専用多要素認証(MFA)サービス(クラウド提供)+価格感

「既存システムに後付けで多要素認証(MFA)を足したい」ケースで使われる専用サービスです。

- CloudGate UNO

生体認証を用いたパスワードレス認証もできるアイデンティティ管理プラットフォーム。 - MistyAuth

知識情報・所持情報・生体認証に加え、行動パターン認証も組み合わせられるプラットフォーム型MFA。 - AuthWay(アイピーキューブ)

ワンタイムパスワード、各種デバイス認証など、多様な方式を組み合わせられる柔軟なMFAソリューション。 - IIJ IDサービス

デバイス証明書やFIDO2認証などに対応し、クラウドサービスへの統合認証を提供。

ワンタイムパスワード・トークン系+価格感

主に「ID+パスワード+ワンタイムコード」で使われる古典的なタイプです。

- ハードウェアトークン(キーホルダー型OTPなど)

画面に30秒ごとに変わる数字を表示し、それを入力して認証。 - ソフトウェアトークン(スマホアプリ)

Google Authenticator、Microsoft Authenticator など、TOTP方式のアプリが代表例。 - SMS / 音声通話OTP

携帯番号あてSMSや自動音声電話で6桁コードを送る方式。

| 種別 | 例 | 認証イメージ | 価格の目安 |

|---|---|---|---|

| ワンタイムパスワード | ハードウェアトークン(キーホルダー型OTPなど) | 30秒ごとに変わる数字をトークン画面に表示し、ログイン時に入力して認証。 | トークン本体:1個あたり数千円程度。別途サーバライセンスやサポート費が発生するケースが多い。 |

| ワンタイムパスワード | ソフトウェアトークン(スマホアプリ) | Google Authenticator、Microsoft Authenticator などTOTP方式アプリを使用。 | アプリ自体は無償で利用可能なものが多く、サーバ側(IDaaSやVPN製品など)のライセンスに含まれる形でコスト計上される。 |

| ワンタイムパスワード | SMS / 音声通話OTP | 携帯番号あてSMSや自動音声で6桁コードを送付。 | 1通あたり数円〜十数円の通信費 |

FIDO2 / パスワードレス系+価格感

最近主流になりつつある「できるだけパスワードを使わない」タイプです。

- FIDO2対応セキュリティキー(YubiKey 等)

USB / NFC / Lightning でPCやスマホに接続し、タッチして認証するキー。 - OS・ブラウザ組み込みのパスキー

Windows Hello、iOS/Androidの生体認証と連携し「顔認証や指紋+デバイス」でMFAを実現。 - クラウドサービス側のパスワードレスオプション

Microsoft、Googleなどが提供するパスワードレスログイン機能。

| 種別 | 例 | 認証イメージ | 価格の目安 |

|---|---|---|---|

| FIDO2キー | FIDO2対応セキュリティキー(YubiKey 等) | USB / NFC / Lightning でPCやスマホに接続し、タッチして認証するキー。 | 1本あたりおおむね1.1万〜1.5万円前後 |

| パスキー | OS・ブラウザ組み込みのパスキー | Windows Hello、iOS/Androidの生体認証(顔/指紋)+端末でMFA。 | 追加ライセンス不要 |

| パスワードレス機能 | クラウドサービス側のパスワードレスオプション(Microsoft、Google など) | パスワードの代わりにFIDO2キーやパスキーでログイン。 | Entra ID P1:月額約899円/ユーザー、P2:月額約1,349円/ユーザー(年払い) |

行動・環境をみる「適応型」多要素認証(MFA)

アクセス元IPや端末、時間帯、行動パターンをAIやルールで判定し、リスクが高い時だけ追加認証を要求するタイプです。

- AIによるリスクベース認証

いつもと違う国・端末・時間のアクセス時のみ、追加要素(OTPやプッシュ認証)を求める仕組み。 - ゼロトラスト製品内のMFA機能

ゼロトラストアクセス製品が、端末の状態・場所・ユーザー属性に応じて認証レベルを変える。

VPNの多要素認証(MFA)導入はどうすればいい?

VPNに多要素認証を入れるときは、「どのVPN機器(サービス)か」と「どの認証基盤を使うか」を決めて、接続経路に多要素認証(MFA)を挟む形で設計します。

全体の考え方

- VPN装置(ファイアウォール/VPNゲートウェイ)が対応している認証方式(RADIUS、SAML、LDAPなど)を確認する。

- その方式で連携できるMFA基盤(Microsoft Entra ID、IIJ ID、miniOrange など)を選び、VPNの「認証先」として設定する。

- ユーザーは「ID/パスワード+アプリOTP/FIDOキー/デバイス証明書」など、複数要素で認証されてからVPNに入れるようにする。

典型パターン1:RADIUS+多要素認証(MFA)

多くのVPN装置がサポートしている、最も一般的なパターンです。

RADIUSサーバ:Wi-FiアクセスポイントやVPN機器など(RADIUSクライアント)からの要求を受け、ユーザー認証、認可、利用ログ記録(アカウンティング)を一元管理するサーバー

- RADIUSサーバ(またはRADIUS機能付き多要素認証(MFA)サービス)を用意

- miniOrangeやWatchGuard AuthPointなど、多要素認証(MFA)機能のあるRADIUSサーバを使う。

- RADIUSサーバをADやIDaaSと連携

- VPN装置側で「認証サーバ=RADIUS」に設定

- VPNゲートウェイ(Cisco AnyConnect用ASAなど)がRADIUSサーバに認証リクエストを投げるよう設定する。

- MFAポリシーを設定

- ユーザーがVPN接続時に、パスワードに加えてOTPやプッシュ通知、生体認証などを求めるようポリシーを定義する。

このパターンのメリットは、既存VPN機器を大きく変えずにMFAを後付けしやすいことです。

典型パターン2:SAML+クラウドID(ゼロトラスト寄り)

VPNクライアントから直接IDaaSのSAMLログイン画面に飛ばし、そこで多要素認証(MFA)する方式です。

SAML認証:異なるWebサービスやドメイン間で、XMLベースの安全なトークンを用いて認証・属性情報を交換する標準規格

- SAML対応のVPNゲートウェイを用意

- SSL-VPN装置などでSAML認証に対応している製品を利用する。

- IdP(Microsoft Entra ID、IIJ ID など)で多要素認証(MFA)設定

- IdP側にFIDO2やワンタイムパスワード、デバイス証明書などの多要素を設定する。

- VPNゲートウェイとIdPをSAML連携

- VPN側で「認証タイプ=SAML」に設定し、IdPのSAMLメタデータを登録する。

- ポリシーで「VPNアクセス時は必ず多要素認証(MFA)」

- IdP側の条件付きアクセス(ログインポリシー)で、VPNアクセス時に必ずMFAを要求するようルール化する。

この方式だと、VPN以外のクラウドサービスも同じID+MFAで統合でき、ゼロトラスト構成に近づけやすいです。

典型パターン3:クラウドVPN+Entra IDなど

Azure VPN Gateway やクラウドベンダーのVPNサービスは、Entra IDなどの多要素認証(MFA)とネイティブ連携できることが多いです。

- Azure VPN Gateway の例

- 手順イメージ

実際に進めるときのステップ

- 現状の確認

- どのVPN装置(メーカー/型番/クラウドサービス)か。

- 今はAD認証か、ローカルユーザーか。

- 多要素認証(MFA)基盤の選定

- すでにMicrosoft 365やGoogle Workspaceを使っているなら、その多要素認証(MFA)を使う方がコストが低くてシンプルです。

- 連携方式の決定(RADIUSかSAMLか)

- 装置がRADIUS対応のみ → RADIUS+多要素認証(MFA)。

- SAML対応 → SAML+IDaaSでの多要素認証(MFA)。

- 検証環境でテスト

- 本番展開とルール化

- 外部からのアクセスは必ず多要素認証(MFA)、社内からは条件付き、などポリシーを決める。

VPN 多要素認証(MFA)導入時の主な注意点

VPN向けにMFAを入れるときの主な注意点は、技術面・運用面・ユーザー体験の3つに分けて意識しておくと整理しやすいです。

設計・技術面の注意点

- 認証方式と連携方式の確認

VPN装置が対応している認証方式(RADIUS / SAML / LDAP / 証明書など)を必ず確認し、それに合う多要素認証(MFA)基盤を選ぶ必要があります。

方式が合わないと、「VPNは導入済みなのに多要素認証(MFA)だけ連携できない」といった事態になりがちです。 - 既存認証基盤との整合性

社内ADや既存IDaaSをそのまま使うのか、新たに認証基盤を増やすのかを決めておかないと、アカウント管理や権限変更が二重管理になり、運用負荷とミスのリスクが増えます。 - タイムアウト・再認証の設計

VPN接続時の多要素認証(MFA)タイムアウト時間、再認証の間隔(毎回必須なのか、一定時間ごとなのか)を適切に設定しないと、接続に失敗しやすくなったり、逆に緩すぎてセキュリティが低下します。

運用・障害時対応の注意点

- 予備手段(バックアップ認証)の用意

スマホ紛失・電池切れ・OTPアプリ故障などに備えて、「管理者経由での一時コード発行」「別要素での認証」などの運用ルールを決めておくことが重要です。 - アカウントライフサイクル管理

入退社・異動に合わせて、VPN権限とMFA登録を確実に更新・削除する仕組みがないと、退職者アカウントがVPNから残ってしまうリスクがあります。 - ログと監査

VPN接続とMFAのログがどこに残るか、どの程度の期間保存するかを決めておかないと、インシデント調査や不正アクセス検知が困難になります。

ユーザー体験・教育の注意点

- 使い勝手とセキュリティのバランス

VPNは日常的に使うため、MFAが煩雑だと利用者が嫌がって「抜け道」を探しがちです。

可能なら、スマホアプリのプッシュ通知やパスキーなど、操作がシンプルな方式を選ぶと負担が軽くなります。 - 利用マニュアルと事前周知

初回登録手順(アプリインストール、シークレット登録、テスト接続)や、トラブル時の連絡先・手順を分かりやすく案内しないと、導入直後に問い合わせが集中します。 - 対象範囲と例外ルール

「全員に必須なのか」「特定部署だけ強制するのか」「社内LANからの接続には多要素認証(MFA)を緩和するのか」などのルールを明確にしておかないと、現場ごとのバラバラ運用になりがちです。

コストを見るときのポイント

初期費用 vs 月額

低初期費用のクラウド型は始めやすい一方、ユーザー数が増えるとランニングコストが大きくなる傾向があります。

オンプレミス型は初期は高めですが、長期で見るとトータルコストが抑えられる場合があります。

認証方式による費用差

SMS認証は1通ごと課金、ハードウェアトークンはデバイス代、FIDOキーはキー代など、方式でコスト構造が変わります。

生体認証+FIDO2のように「既存デバイスの機能を活用」できると追加コストを抑えやすいです。

「できるだけ安く」のおすすめ方針

すでに Microsoft 365 や Google Workspace を使っている

まずはそれに付属するMFA(アプリ認証・パスキーなど)を有効化するのが最安になりやすいです。

社内ユーザー数が多くない

クラウド型MFAの「1ユーザー数百円以下のプラン」を候補にすると、初期費用を抑えつつ導入しやすいです。

長期的・大規模に使う前提

オンプレ型やハードウェアトークンも含めて「5年トータル」でコスト試算すると良いです。

企業セキュリティの方は、併せて

①【令和6年版・警察庁調査の徹底考察】“不正アクセスの現実”──なぜ対策していても被害は減らないのか? | やさしいサイバーセキュリティ

シリーズも読んでみてください。

コメント