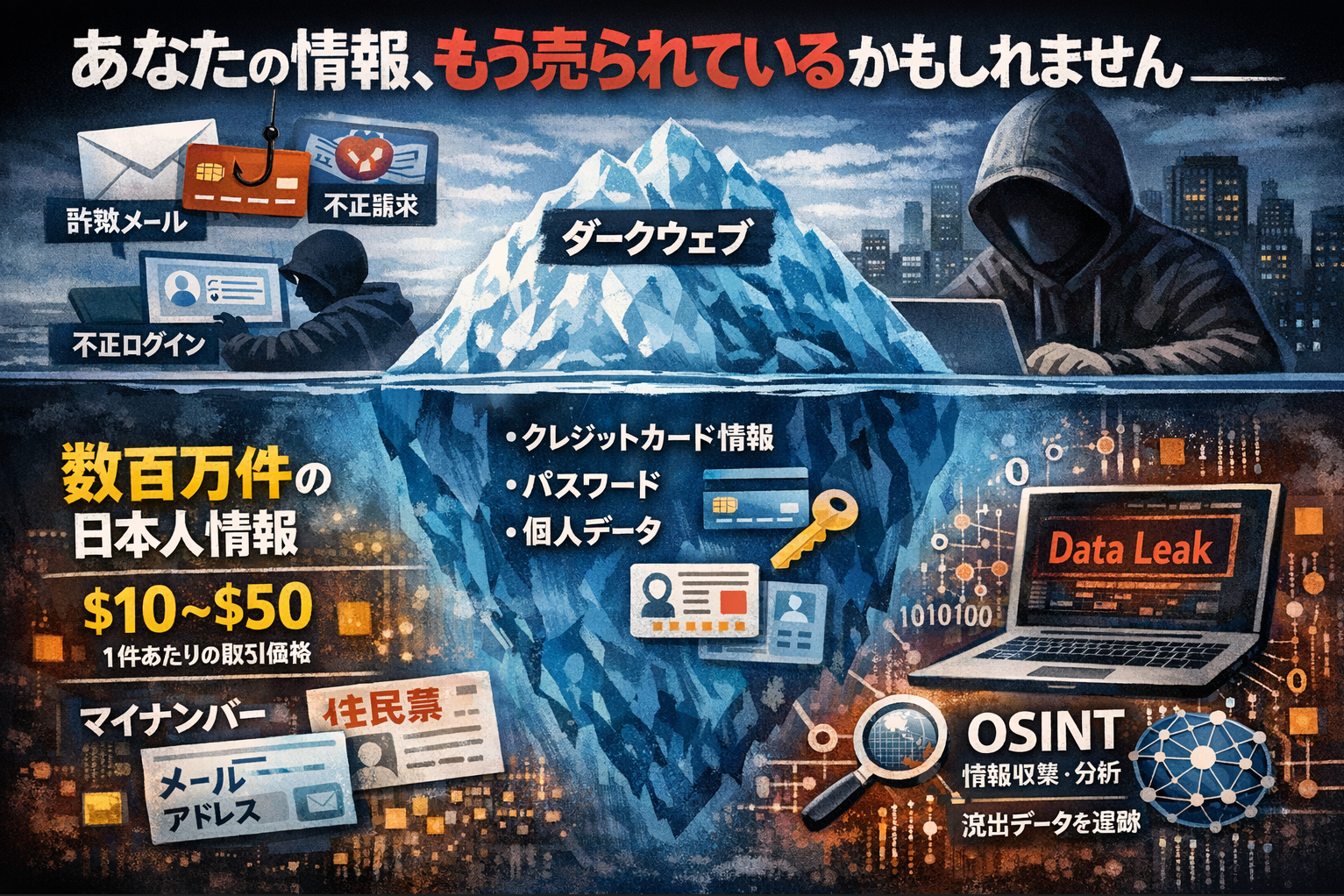

「あなたの情報、もう売られているかもしれません」——そう聞いて、どう感じますか?

フィッシング詐欺のメールが来た、クレジットカードに身に覚えのない請求があった、知らないサービスに自分のアカウントでログインされた形跡がある……。こうした経験がある人は、すでにその「被害者」になっている可能性があります。

では、日本人の個人情報はダークウェブ上でどれほど流通しているのでしょうか? 数字を追いながら、OSINTの視点も交えて、その実態に迫ってみます。

そもそも「ダークウェブ」って何者?

まず前提を整理しましょう。インターネットには大きく分けて3つの層があります。

**サーフェスウェブ(表層Web)**は、GoogleやYahooで検索できる、私たちが日常的に使うウェブサイトの世界です。実はこれ、インターネット全体の4〜5%程度に過ぎないと言われています。

**ディープウェブ(深層Web)**は、検索エンジンにインデックスされない部分。会員制サービスのマイページや、企業の社内システム、クラウドストレージの中身などがここに当たります。インターネット全体の90%以上を占めると言われており、実はほとんどは普通の合法的なコンテンツです。

そしてダークウェブは、ディープウェブの中でも特殊なネットワーク上に構築された、特別なソフトウェアなしにはアクセスできない世界です。代表的なのが「Tor(トーア:The Onion Router)」というブラウザで、通信を複数のサーバーに経由させることで発信者の追跡を極めて困難にします。

日本でTorが一躍有名になったのは2012年の「パソコン遠隔操作事件」です。犯人がTorを悪用して他人のPCを遠隔操作し、犯罪予告の書き込みを行った事件で、無実の人が逮捕されるという衝撃的な展開になりました。この事件がなければ、Torを知っている日本人はもっと少なかったでしょう。

ダークウェブの匿名性は、政治的に抑圧された国でのジャーナリズムや内部告発のための正当な使用例もありますが、麻薬・偽造品・違法サービス、そして盗まれた個人情報の売買の温床にもなっています。

日本人の情報、どれくらい流れているの?

まず衝撃の数字から

セキュリティ企業の調査によると、2020年4月〜8月のわずか5ヶ月間に、ダークウェブ上で新たに販売された日本人のログイン情報は約95万件、クレジットカード番号は約3万4千件でした。これはJPドメインなど「日本人と確認できるもの」に絞った数字であり、実際にはさらに多くの情報が取引されているとみられています。

5ヶ月で95万件です。単純計算で1日あたり約6,300件のログイン情報が新たに市場に出回っていた計算になります。

上場企業も「全滅」に近い状態

さらに見ていくと、2023年6月の調査では日本国内の主要製造業30社すべてで、アカウント情報や機密文書がダークウェブ上にアップロードされていることが確認されました。30社で合計28,983件のアカウント情報が流出し、12社では文書データが、19社では端末がハッキングされた疑いがあったといいます。

「大手企業なら安全だろう」という感覚は、もはや通用しないのです。

年々悪化する漏洩状況

東京商工リサーチの調査によると、2024年に上場企業とその子会社が公表した個人情報の漏洩・紛失事故は189件(前年比8%増)にのぼり、2012年の調査開始以降4年連続で最多を更新しました。漏洩した個人情報は2024年だけで1,586万件以上。2012年からの累計は1億8,249万人分に達し、これは日本の総人口の1.5倍に相当します。

ひとりの人が複数回漏洩している可能性も高く、統計的に考えると「自分の情報はどこかで漏洩している」と思っておく方が現実的です。

OSINT的に見ると何が見えてくるか

OSINT(Open Source Intelligence:公開情報を使った情報収集・分析)の視点から、ダークウェブ上の日本人情報の流通を考えると、いくつかの興味深いことが見えてきます。

「Have I Been Pwned」で確認できること

haveibeenpwned.com はセキュリティ研究者のトロイ・ハントが運営する無料サービスで、世界中の情報漏洩データベースを横断検索できます。メールアドレスを入力するだけで、自分のアカウントが過去の漏洩に含まれていたかどうかを調べられます。

日本のユーザーに多く見られるのは、楽天・Amazon・LINE・メルカリといったプラットフォームで使用しているメールアドレスが、そのサービス自体の漏洩ではなく使い回しパスワードを経由して流出しているパターンです。「あまり重要じゃないサービス」で同じパスワードを使っていたら、そのサービスから漏れた情報で重要なアカウントに侵入されるのです。

Telegramが新たな「市場」に

最近の動向として注目すべきは、情報取引の場がダークウェブ専用サイトだけでなく、Telegramなどのメッセージングアプリのチャンネルやグループにもシフトしている点です。NordVPNの調査では、ハッカーがTelegram上で盗んだCookieの販売を告知するチャンネルが活発に機能していることが明らかになっています。

Telegramはダークウェブほど技術的なハードルが高くないため、「参入障壁が低い」という問題があります。より多くの小口の犯罪者が市場に参加しやすくなっているのです。

日本のサイバー攻撃観測数

情報通信研究機構(NICT)のレポートによると、日本へのサイバー攻撃関連通信数は年間6,800億を超え、約13秒に1回の頻度で攻撃関連の通信が観測されています。しかも5年前の2018年と比較すると脅威の割合は約3倍に増加しています。

日本が狙われる理由のひとつとして、よく指摘されるのが「セキュリティ意識の低さと経済的豊かさの組み合わせ」です。実際にダークウェブ上では日本のクレジットカード情報は「信頼性が高く生活水準が高い国のカード」として高額で取引される傾向があると報告されています。

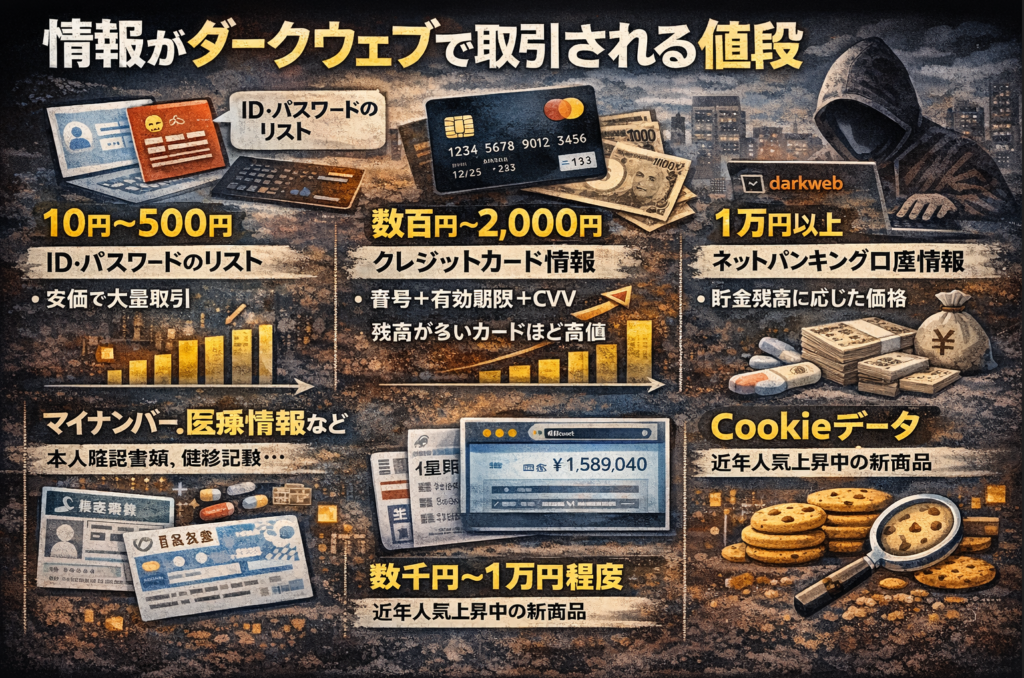

何がどんな値段で売られているのか

ダークウェブで取引される情報の相場は、種類によって大きく異なります。ExpressVPNなどのセキュリティ企業の調査をもとにまとめると、概ね以下のような感覚です(価格はあくまで参考値であり、変動します)。

単純なID・パスワードの組み合わせは非常に安く、1件あたり数十円〜数百円程度。これが大量にまとめてリスト販売されることも多いです。

**クレジットカード情報(番号+有効期限+CVV)**は、1件あたり数百円〜2,000円程度。残高や使用限度額が高いカードほど高値がつきます。

ネットバンキングのアカウント情報は、残高次第で1万円以上になることもあります。「中身に応じた値段」がつく完全な市場です。

マイナンバーや医療情報を含む本人確認書類はより高価で扱われます。2024年には健保組合から流出した氏名・住所・保険証番号・受診履歴・薬剤名・自己負担額を含む約1万3千人分の情報がダークウェブ上に公開された事例があります。医療情報は特にセンシティブで、悪用されると保険詐欺や本人へのゆすりにも使われる危険があります。

Cookieデータは比較的新しい商品カテゴリです。NordVPNの調査では、2025年4月下旬の1週間だけで世界で約940億件ものCookieが流出しており、そのうち日本分だけで約2億5,000万件が確認されました(235カ国中59位)。Cookieにはログイン状態が保存されており、入手した人間はパスワードを知らなくてもそのアカウントにアクセスできてしまうことがあります。

情報はどんなルートで漏れるのか

「なぜ自分の情報がダークウェブに?」と思う人のために、主なルートをまとめてみます。

企業へのサイバー攻撃が最大の原因です。2024年の漏洩事故の原因の60.3%がウイルス感染・不正アクセスであり、ランサムウェア(データを人質にして身代金を要求するマルウェア)の被害が特に目立ちます。最近では攻撃対象の企業だけでなく、その業務委託先が狙われてデータが流出するケースも増えています。いわば「サプライチェーン攻撃」です。大手企業のセキュリティが強固でも、取引先の中小企業から突破口を作られてしまう。

フィッシング詐欺も依然として主要なルートです。銀行や宅配業者を装ったSMSやメールに騙されてID・パスワードを入力してしまうと、その情報が即座に攻撃者の手に渡ります。

パスワードの使い回しは個人レベルの大きなリスクです。もし同じパスワードを10のサービスで使っていたら、そのうちひとつが漏洩した瞬間、残り9つも危険にさらされます。これを「クレデンシャルスタッフィング攻撃」と言い、リスト型攻撃とも呼ばれます。

マルウェア感染によってPC上の情報が丸ごと抜き取られるケースも増えています。特に「インフォスティーラー」と呼ばれるマルウェアは、ブラウザに保存されたパスワード・Cookieを一括で盗み出してしまいます。

「自分は関係ない」が一番危ない

ここで少し立ち止まって考えてみましょう。「自分は大丈夫」と思っている人ほど、実はリスクが高いことがあります。

理由は単純で、意識が低い人ほど同じパスワードを使い続け、怪しいメールを開き、セキュリティアップデートを後回しにする傾向があるからです。

2023年度の個人情報漏洩件数は企業・行政合計で1万3,279件(過去最多)。2012年から2024年の累計では日本の人口の1.5倍分の情報が漏洩しています。つまり統計的に言えば、「自分の情報がどこかに漏れている」ことを前提に行動するのが正しいリスク認識なのです。

では、何をすればいいのか

難しい技術知識は不要です。効果が高い順にやれることを挙げてみます。

- パスワードマネージャーを使って、全サービスで異なるパスワードを設定する。これだけで「使い回し」リスクをゼロにできます。1Password、Bitwarden、LastPassなどのツールを使えば、パスワードを覚える必要もありません。

- 二段階認証(多要素認証)を設定する。パスワードが漏れても、SMS認証コードや認証アプリがあれば不正ログインを防げます。銀行・メール・SNS・フリマアプリには必ず設定しましょう。

- 「Have I Been Pwned」で自分のメールアドレスを確認する。無料で使えます。漏洩が確認されたサービスのパスワードは即座に変更してください。

- ダークウェブ監視サービスを活用する。ノートンやマカフィーなど多くのセキュリティソフトにはダークウェブ監視機能が含まれています。自分のメールアドレスや電話番号がダークウェブ上に出現したときに通知してくれます。

- OSやアプリは常に最新の状態にする。放置された脆弱性は攻撃者にとって格好の入口です。面倒でも自動更新を有効にしておきましょう。

おわりに——「知ること」が最初の防御

ダークウェブは「悪の巣窟」として怖がられるだけの存在ですが、セキュリティの観点では「情報が漏洩した事実を知るための手がかり」でもあります。セキュリティ研究者やOSINTアナリストたちは日々ダークウェブを監視し、どの情報がどこから流れたのかを追跡することで、被害の早期発見や次の攻撃の予測に役立てています。

日本のサイバー犯罪被害は年々増加しており、もはや「特定の企業や組織の問題」ではなく、ひとりひとりが関わる問題になっています。1億8,000万件超の個人情報が13年間で漏洩した国に住む私たちは、「漏洩を防ぐ」という意識と同時に、「漏洩していることを前提に対策する」という現実的な姿勢も必要です。

あなたのパスワード、今すぐ確認してみませんか?

※本記事で紹介したダークウェブの実態は、セキュリティ企業・研究機関の公開調査・レポートに基づいています。ダークウェブへの無断アクセスや違法取引は犯罪です。

コメント