あなたの今日のメッセージは、10年後に読まれるかもしれない。

- プロローグ:見えない泥棒たちの「長期投資」

- 第一章:現代の暗号とは何か——なぜRSAは「難攻不落」だったのか

- 第二章:量子コンピュータという「ゲームチェンジャー」

- 第三章:「Y2Q」——量子の危機は”その日”に始まるのではない

- 第四章:HNDL攻撃の解剖——不気味な「3ステップ」

- 第五章:OSINT調査——攻撃はすでに始まっている

- 第六章:誰が狙われているのか——「データ寿命」という概念

- 第七章:人類の反撃——ポスト量子暗号(PQC)とは何か

- 第八章:移行の現実——なぜ「今すぐ」が難しいのか

- 第九章:ハイブリッド暗号——「橋渡し」の戦略

- 第十章:物理層防御——データを「盗ませない」という発想

- 第十一章:あなたの組織に何が必要か——現実的なアクションプラン

- エピローグ:時計はすでに動いている

- 参考情報・さらに詳しく知りたい方へ

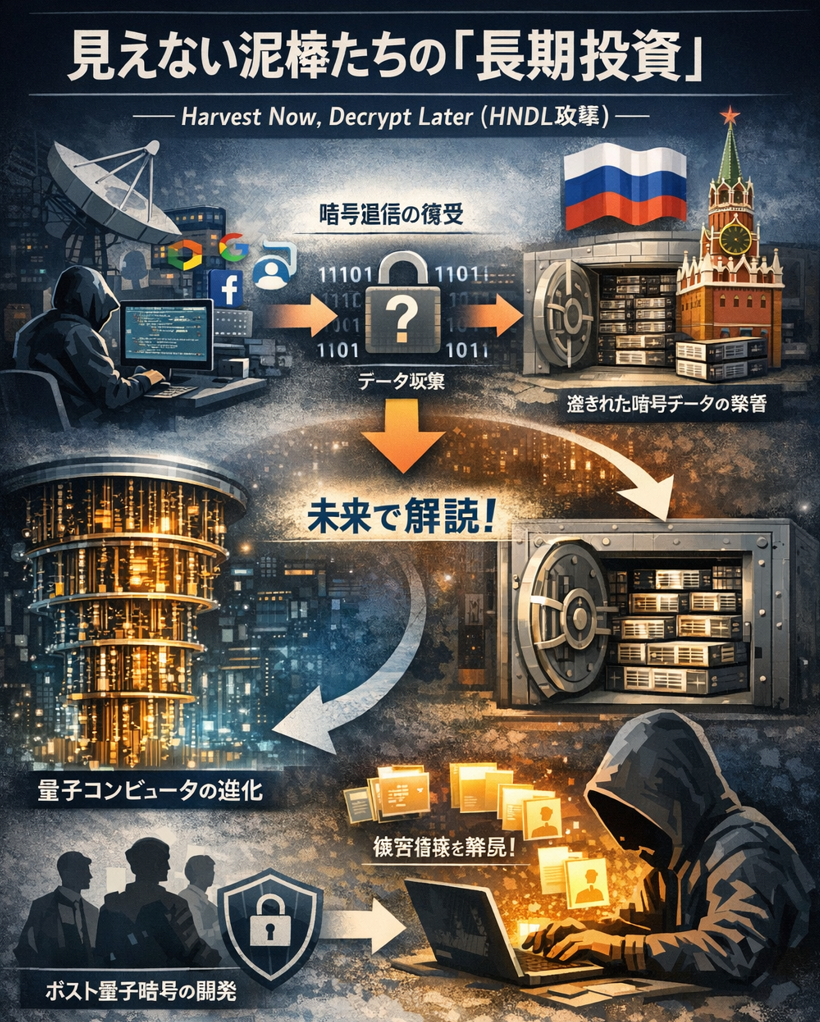

プロローグ:見えない泥棒たちの「長期投資」

2020年、世界中のセキュリティ研究者たちが奇妙な通信異常を検知した。GoogleやAmazon、Facebookをはじめとする200以上のネットワークのインターネットトラフィックが、ロシアを経由してルーティングされていたのだ。盗まれたデータは?ゼロ。システムは壊されたか?いや、何も起きていない。では、なぜ?

答えは「今は使わないから」だ。

これが「Harvest Now, Decrypt Later(今盗んで、後で解読する)」攻撃、略してHNDLと呼ばれる新時代の脅威の正体である。暗号化された通信を大量に傍受・収集しておき、将来の量子コンピュータの登場を待ってから一気に解読する——そんなSFのような話が、現実の国家レベルの作戦として、すでに動いている。

本記事では、量子コンピュータが暗号の世界に与える衝撃、HNDL攻撃の不気味なメカニズム、そして人類がどう対抗しようとしているかを、OSINT(公開情報調査)の視点も交えながら、徹底解説する。

第一章:現代の暗号とは何か——なぜRSAは「難攻不落」だったのか

まず基礎から押さえよう。あなたが今ブラウザでネットショッピングをしているとき、そのクレジットカード情報は「RSA暗号」や「楕円曲線暗号(ECC)」によって守られている。これらの暗号は、ある「数学的難問」の解読困難さを盾にしている。

RSA暗号の場合、その難問は「巨大な数の素因数分解」だ。

例えば、15という数は3×5に分解できる。これは簡単だ。しかし、もし相手が2048ビット(桁数にして617桁)という巨大な数を提示してきたら? 現代の最速スーパーコンピュータをもってしても、この素因数分解には宇宙の年齢(約138億年)をはるかに超える時間がかかると試算されている。

だから安全だ——少なくとも、古典コンピュータが相手であれば。

しかし、量子コンピュータはルールそのものを変える。

第二章:量子コンピュータという「ゲームチェンジャー」

量子コンピュータは、量子力学の奇妙な性質——重ね合わせ(superposition)と量子もつれ(entanglement)——を利用したコンピュータだ。

通常のビットが「0か1」しか取れないのに対し、量子ビット(qubit)は「0と1の重ね合わせ」状態を取れる。これにより、量子コンピュータは膨大な数の可能性を同時に探索できる。特定の問題——たとえば素因数分解や離散対数問題——に対して、指数関数的な速度向上が期待できるのだ。

1994年、数学者のピーター・ショアが「ショアのアルゴリズム」を発表した。このアルゴリズムを実行できる量子コンピュータがあれば、RSA暗号を現実的な時間内に解読できてしまう。当時は理論上の話に過ぎなかったが、今は違う。

2024年現在、主要な量子コンピュータ研究機関(IBMやGoogle)は数千〜数万quitのシステムを開発している。専門家の多くは「暗号解読に十分な量子コンピュータ(CRQC:Cryptographically Relevant Quantum Computer)」の実用化を、2030年代〜2040年代と見積もっている。早ければ10年後かもしれない。

第三章:「Y2Q」——量子の危機は”その日”に始まるのではない

量子コンピュータが完成する日を、専門家たちは「Q-Day(クォンタム・デイ)」あるいは「Y2Q」と呼ぶ。Y2K(2000年問題)に倣ったネーミングだ。

しかし、Y2Kとは根本的に違う点がある。

Y2Kは、2000年1月1日を迎えた瞬間にシステムが誤動作するという、”その日”起点の危機だった。しかし「量子の危機」は、Q-Dayを迎えた瞬間に始まるのではない。それよりずっと前——いや、もうすでに——始まっている。

なぜなら、HNDLは現在進行形の攻撃だからだ。

第四章:HNDL攻撃の解剖——不気味な「3ステップ」

HNDL攻撃は、驚くほどシンプルなロジックで動いている。

ステップ1:収穫(Harvest)

攻撃者はまず、ターゲットの暗号化された通信を傍受・収集する。電子メール、VPN通信、金融トランザクション、政府機関の機密通信——あらゆるデータが対象だ。

手法は様々だ。ネットワークへの不正アクセス、BGP(インターネットの経路情報プロトコル)のハイジャックによるトラフィックの迂回、光ファイバーへの物理的なタッピング……。

重要なのは、このフェーズで暗号を解読しようとしない点だ。目的はただ「集めること」。現時点では解読できなくても構わない。シュレッダーにかける前に大量の書類を段ボール箱に詰め込んでいく作業を想像してほしい。

ステップ2:貯蔵(Store)

収集したデータは、大規模なストレージに保管される。クラウドストレージ、物理的なサーバー、分散したデータセンター——攻撃者は偽アカウントや中間業者を使ってデータを隠蔽し、ファイルを断片化・改名することで発見を困難にする。

このフェーズは数年から数十年に及ぶことがある。

ステップ3:解読(Decrypt)

そして未来のある日、十分なパワーを持つ量子コンピュータが完成した時、保管していた膨大な暗号データに対してショアのアルゴリズムを走らせる。過去に収集したすべての「暗号の塊」が、一気に平文へと変換される。

被害者はそのとき初めて知る——10年前に盗まれた自分の秘密が、今日読まれたことを。

第五章:OSINT調査——攻撃はすでに始まっている

「それって本当に起きているの?」と思う読者もいるだろう。OSINTの観点から、公開情報を整理してみよう。

米国国土安全保障省(DHS)、英国国家サイバーセキュリティセンター(NCSC)、EU機関のENISA、そしてオーストラリアのACSCといった主要なサイバーセキュリティ機関が、HNDLを「現在進行中の脅威」として公式に認識し、対策を呼びかけている。これらの機関の公式勧告は、仮説ではなく実際の脅威インテリジェンスに基づいている。

BGPハイジャック事件の記録(公開情報):

- 2016年:カナダ→韓国へのインターネットトラフィックが中国を経由してルーティングされる

- 2019年:欧州の携帯電話トラフィックが不審な迂回を経験

- 2020年:Google・Amazon・Facebookなど200以上のネットワークのトラフィックがロシアを経由

これらは「HNDL攻撃の確定証拠」ではないが、大規模なトラフィック収集を可能にする手法として専門家から注目されている。

また、Bitcoin台帳の問題も見逃せない。Bitcoinのブロックチェーンは全取引履歴が公開されている。量子コンピュータが完成した時点で、過去の全取引データが解析可能になる——これは米連邦準備制度理事会(FRB)のリサーチペーパー(FEDS 2025-93)でも警告されている話だ。

HNDL攻撃の最も恐ろしい特徴は、発覚しないことだ。データは盗まれても即座に使われない。システムは壊されない。ランサムノートも届かない。企業や政府機関は「自分たちのデータはまだ安全だ」と信じたまま、何年も経過する可能性がある。

第六章:誰が狙われているのか——「データ寿命」という概念

HNDLが特に危険なデータには共通点がある。それは長期にわたって機密性を保つ必要があるデータだ。

専門家はこれを「データの寿命(data lifetime)」と「暗号の有効期限(cryptographic lifetime)」のギャップで説明する。

| データの種類 | 機密保持が必要な期間 | HNDL リスク |

|---|---|---|

| 外交・軍事通信 | 数十年 | 極めて高い |

| 医療記録 | 患者の生涯 | 極めて高い |

| 政府の極秘情報 | 25〜100年以上 | 極めて高い |

| 知的財産・特許 | 20年以上 | 高い |

| 金融記録 | 7〜10年 | 中〜高い |

| クレジットカード番号 | 数年(更新可能) | 低い |

クレジットカード番号は更新できるが、あなたの遺伝子情報、社会保障番号、外交電報は更新できない。これらが今日盗まれれば、量子コンピュータが完成した時点で永久に漏洩する。

また、法規制の観点も見逃せない。HIPAA(医療情報保護)、GDPR(EU一般データ保護規則)、SOX法(企業財務情報)などは、企業に長期のデータ保管を義務付けている。これらの規制に従って暗号化・保管されたデータが、将来的にHNDL攻撃の「標的リスト」になってしまうという逆説的な状況が生まれている。

第七章:人類の反撃——ポスト量子暗号(PQC)とは何か

量子コンピュータが「鍵を壊す機械」であるなら、量子コンピュータでも解けない新しい数学的難問に基づく暗号を作ればいい——それがPQC(Post-Quantum Cryptography、ポスト量子暗号)の発想だ。

RSAが素因数分解の難しさに依存しているように、PQCは量子コンピュータにとっても困難な問題に依存する。主な候補として以下のようなものがある。

- 格子問題(Lattice-based cryptography):高次元の格子構造における数学的問題。量子コンピュータでも効率的に解けないと考えられている。

- ハッシュ関数ベース(Hash-based cryptography):安全なハッシュ関数の一方向性に依存する手法。

- 符号ベース(Code-based cryptography):エラー訂正符号の複号困難性を利用する。

。

NISTが動いた——歴史的な標準化

2024年8月13日、米国国立標準技術研究所(NIST)は世界初のPQC標準アルゴリズムを正式に公開した。これは暗号の歴史における「特異点」とも言えるマイルストーンだ。

- FIPS 203(ML-KEM):CRYSTALS-KYBERをベースにした鍵カプセル化メカニズム。TLSなどの通信プロトコルでの鍵交換に使用する。比較的小さな鍵サイズと高速な処理が特長。

- FIPS 204(ML-DSA):CRYSTALS-Dilithiumをベースにしたデジタル署名アルゴリズム。ソフトウェアの署名検証などに使用。

- FIPS 205(SLH-DSA):SPHINCS+をベースにしたハッシュ関数ベースのデジタル署名。より保守的な設計で長期的な安全性を担保。

NISTの数学者ダスティン・ムーディー氏は公表声明の中で「システム管理者には今すぐこれらの標準への移行を始めることを強く推奨する。完全な統合には時間がかかるためだ」と述べた。

第八章:移行の現実——なぜ「今すぐ」が難しいのか

理論は素晴らしい。しかし現実は複雑だ。

RSAやECCから PQCへの移行は、パソコンのOSをアップデートするような単純作業ではない。以下の壁がある。

パフォーマンスの問題:PQCアルゴリズムは、古典的な暗号に比べて鍵サイズが大きく、処理が重い場合がある。組み込みシステムやIoTデバイス、低遅延が求められる通信では実装が難しい。

後方互換性問題:世界中のシステムが既存の暗号標準に依存している。TLS/SSL、SSH、VPN、PKI——すべてのインフラを更新しなければならない。

人的・財政リソース:多くの企業はどこで暗号を使っているかすら把握できていない。まず「暗号資産インベントリ(Crypto Asset Inventory)」の作成が必要だ。

移行スケジュール(公開情報から整理):

- NSA CNSA 2.0:新規システムへのPQC実装を2027年までに義務化、2035年に完全移行

- NISTの見通し:重要インフラにおける本格的な採用は2027〜2030年頃

- ETSI(欧州通信標準化機構):5Gネットワークへの統合を2026〜2028年と予想

- AWS・Google Cloud・Microsoft Azure:ハイブリッドTLSサポートを2024〜2025年に対応

第九章:ハイブリッド暗号——「橋渡し」の戦略

完全移行までの間、現実的な解として「ハイブリッド暗号」が注目されている。これは古典的な暗号(RSAやECDH)とPQCアルゴリズムを組み合わせて使う手法だ。

論理は単純だ。「もし片方が突破されても、もう片方が守ってくれる」。量子コンピュータが古典暗号を破ったとしても、PQC側が安全であれば通信は守られる。逆に、もしPQCにまだ未知の脆弱性があったとしても、古典暗号が補完する。

実際、Googleは2016年にChromeブラウザでハイブリッドアプローチを試験的に導入しており、Cloudflare、Signal(安全なメッセージングアプリ)なども段階的な移行を進めている。

第十章:物理層防御——データを「盗ませない」という発想

PQCは「暗号化されたデータが盗まれても解読されない」という防御だ。しかし別の発想もある——「そもそも盗ませない」という物理層防御だ。

光ファイバー通信において、光信号自体を変調・ノイズに埋め込むことで、傍受しても意味をなさない信号にする技術(光学層暗号化)が研究・商用化されつつある。

また、量子鍵配送(QKD:Quantum Key Distribution)は、量子力学の原理を使って鍵配送そのものを傍受不可能にする技術だ。盗み見た瞬間に量子状態が変化するため、傍受の有無を検知できる。ただしQKDは長距離通信や大規模展開においてまだ課題が多く、PQCの補完技術として位置付けられている。

第十一章:あなたの組織に何が必要か——現実的なアクションプラン

では、企業や組織は何をすべきか。OSINT情報と専門家の提言を総合すると、以下のようなアプローチが有効だ。

1. 暗号インベントリの作成:今すぐ、自社のシステム・アプリケーション・通信で使われている暗号アルゴリズムをすべてリストアップする。「どこで暗号を使っているか分からない」という状態では、移行計画が立てられない。

2. 優先度の設定:すべてを一度に変える必要はない。まず「長期機密データ」を扱うシステムから着手する。政府機関なら外交通信、医療機関なら患者記録、金融機関なら長期の取引記録が最優先だ。

3. クリプト・アジリティの構築:暗号アルゴリズムを柔軟に交換できるアーキテクチャにしておく。特定のアルゴリズムに強依存したシステムは、移行コストが跳ね上がる。

4. ハイブリッドアプローチの採用:完全移行までの間、古典暗号とPQCを組み合わせたハイブリッド実装を検討する。

5. 鍵管理の強化:HSM(ハードウェアセキュリティモジュール)の活用と、厳格なアクセス制御で現在の暗号鍵を保護する。鍵のローテーションも定期的に行う。

6. 最新動向の継続監視:NIST、NSA、国内の情報処理推進機構(IPA)などの発表を継続的に追う。FIPS 206(FALCONベース)など、まだ策定中の標準もある。

エピローグ:時計はすでに動いている

HNDL攻撃の最も不気味な点は、「まだ何も起きていないように見える」ことだ。

あなたの企業の機密通信が今日傍受されていても、あなたは知らない。ランサムノートも届かない。システムはダウンしない。ただ静かに、誰かのサーバーにデータが積み上がっていく。

そして10年後、15年後、量子コンピュータの時代が来たとき——過去のすべての秘密が一斉に開かれる。

Y2Kのとき、人類はギリギリ間に合った。あの場合は「1月1日」という明確なデッドラインがあったから準備できた。

しかし量子の危機には明確なカウントダウンがない。Q-Dayがいつ訪れるか、誰も正確には知らない。だからこそ、「今すぐ始める」以外に選択肢はないのだ。

2024年8月、NISTが初のPQC標準を公開したとき、それは「準備を始めていい」という合図ではなく、「準備が遅すぎる」という警告だった。HNDLは今もリアルタイムで進行中だ。暗号化されたあなたのデータは、誰かのサーバーで静かに眠りながら、量子の夜明けを待っているかもしれない。

時計はすでに動いている。

参考情報・さらに詳しく知りたい方へ

- NIST PQC公式サイト:https://csrc.nist.gov/projects/post-quantum-cryptography

- NIST FIPS 203/204/205(2024年8月公開):PQC標準アルゴリズムの公式仕様書

- NSA CNSA 2.0ロードマップ:米国家安全保障局による移行タイムライン

- IPA(情報処理推進機構):国内企業向けの量子暗号移行ガイダンス

- Wikipedia:Harvest now, decrypt later:HNDL攻撃の概要と事例

本記事は2025年時点の公開情報に基づいています。量子コンピュータとPQCの分野は急速に進展しており、最新情報は各標準化機関の公式発表をご確認ください。

コメント