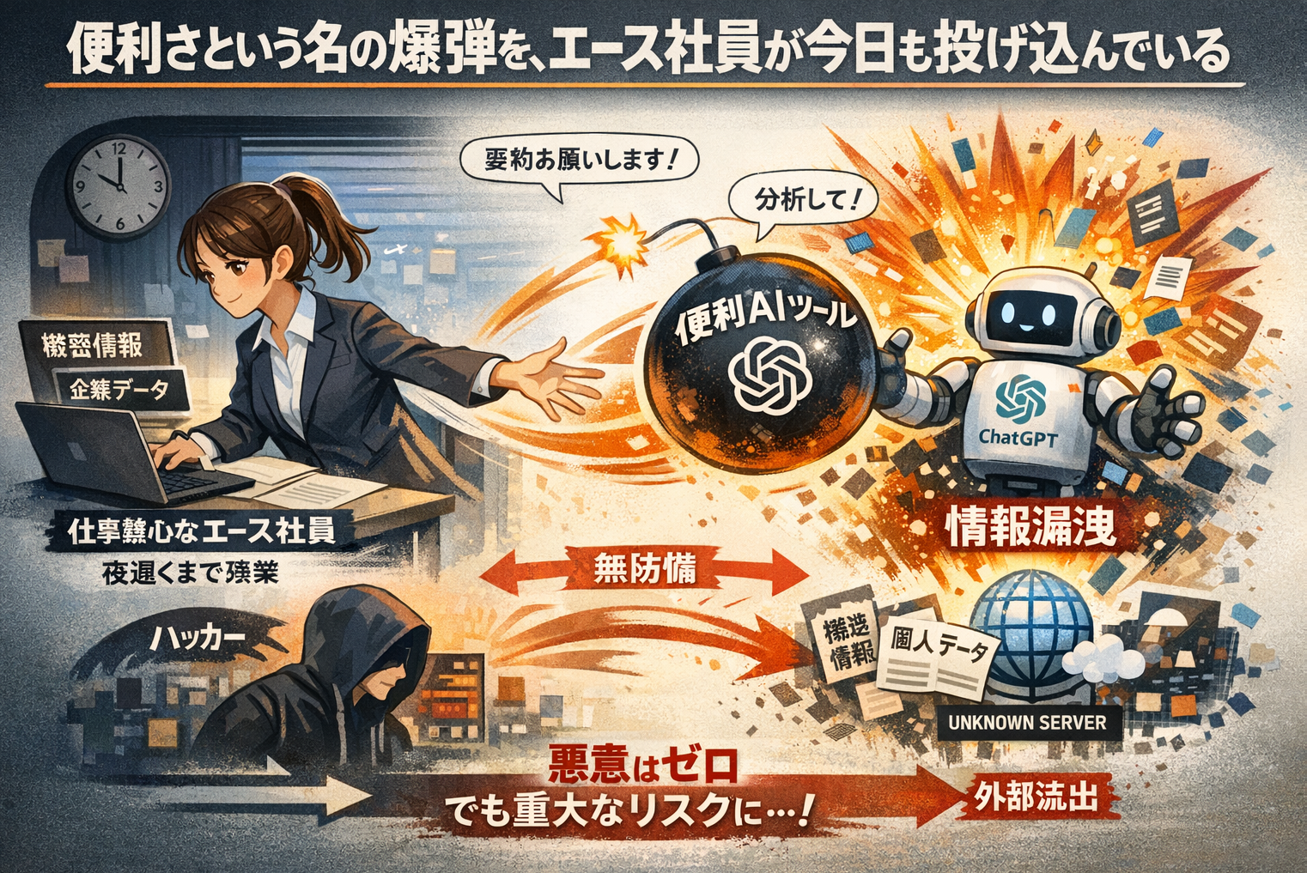

――便利さという名の爆弾を、エース社員が今日も投げ込んでいる

はじめに:ハッカーより怖い存在

サイバーセキュリティの世界では長らく、脅威の主役は「悪意ある攻撃者」だった。フード付きパーカーを着て、薄暗い部屋でキーボードを叩くハッカー。国家が支援する高度持続的脅威(APT)。ランサムウェアを仕掛ける犯罪組織。セキュリティ担当者たちは、そうした「外敵」を想定して防衛線を張ってきた。

しかし2024年以降、情報漏洩インシデントの調査レポートを読み解くと、ある不快な真実が浮かび上がる。最も頻繁に「情報の扉」を開けているのは、敵でも内通者でもない。会社で最も仕事熱心な、あのエース社員だ。

彼女は今日も深夜まで残業している。明日のプレゼンに間に合わせるため、未発表の新製品仕様書をChatGPTに貼り付けて「もっとわかりやすく要約して」とプロンプトを打ち込む。彼は締め切りに追われながら、社内の顧客データベースから抽出したCSVファイルをAIに読み込ませて「この数字から何かインサイトを出してくれ」と頼む。

悪意はゼロ。むしろ使命感に溢れている。それでも、その行為は取り返しのつかない情報漏洩の引き金になりうる。

これが「シャドーAI」という新しい脅威の本質だ。

第一章:シャドーITの「進化版」という理解では足りない

シャドーITとは何だったか

「シャドーIT」という概念が企業のセキュリティ担当者の頭痛の種になったのは、スマートフォンとクラウドサービスが普及し始めた2010年代のことだ。

IT部門の承認を得ずに、社員が勝手に業務でDropboxを使い始める。LINEで取引先と連絡を取る。個人のGmailで会社の書類を自宅に転送する。こうした行為は、会社のファイアウォールや管理の外側で情報が飛び交うことを意味し、データ漏洩やコンプライアンス違反のリスクを生み出した。

企業はやがてMDM(モバイルデバイス管理)ツールや、SaaSの利用申請フロー整備で対応してきた。「シャドーIT対策」はひとつの確立した分野になった。

シャドーAIが根本的に異なる理由

シャドーAIは、シャドーITの「焼き直し」ではない。構造が根本的に違う。

シャドーITの問題は、主に「どこに情報が保存されるか」だった。承認されていないクラウドストレージに機密ファイルがある、という話だ。見つければ削除できる。アクセス権を管理すれば制御できる。

シャドーAIの問題は、「情報がAIモデルに学習されてしまう可能性がある」という点で次元が異なる。ファイルの「場所」ではなく、情報が「知識」として吸収される問題だ。そして一度モデルに学習されたデータは、削除できない。場所を変えられない。アクセス制御できない。

しかも、その学習された知識は将来的に、競合他社の社員のプロンプトへの回答として「にじみ出て」くる可能性がある。

第二章:何が「学習」されるのか――AIの仕組みから読み解く

大規模言語モデルのトレーニングとファインチューニング

ChatGPTやClaudeのような大規模言語モデル(LLM)は、膨大なテキストデータから「言語のパターン」を学習している。OpenAIやAnthropicは、ユーザーとの会話データをモデルの改善に使う場合と使わない場合があり、その方針は利用規約やプライバシーポリシーに記載されている。

ここで重要なのは、各サービスのデフォルト設定だ。

たとえばChatGPTの場合、2023年に「会話履歴とトレーニングへの利用」をオフにできる設定が追加された。しかしこれはオプトアウト(初期設定ではオン)であり、多くのユーザーはこの設定の存在すら知らない。企業向けプランの「ChatGPT Enterprise」では、入力データはトレーニングに使われないと明示されているが、個人アカウントで業務利用している場合はそのまま学習データになりうる。

さらに問題を複雑にするのが、企業がAPIを通じてOpenAIなどのモデルをカスタマイズする際に行う「ファインチューニング」だ。自社データでモデルを追加学習させることで、より精度の高いAIアシスタントを作れる。しかしこれは裏を返せば、そのデータがモデルの「記憶」として定着することを意味する。

Samsung半導体の事例が教える現実

2023年4月、Samsung半導体の技術者たちが立て続けにChatGPTに機密情報を入力していたことが発覚し、世界的なニュースになった。

事例の内容は具体的だった。あるエンジニアは半導体の不具合を調査するため、社内ソースコードをChatGPTに貼り付けてデバッグの助けを求めた。別の社員は社内会議の議事録をAIに要約させた。さらに別の社員は、プレゼン資料の作成のために未公開のプロジェクト情報を入力した。

Samsungはこれを受けて、社内での生成AI利用を一時禁止する措置を取った。しかしすでに入力されたデータがOpenAIのサーバーに送信されていた事実は変わらない。「消せない情報漏洩」が起きていたのだ。

これは氷山の一角に過ぎない。サムスンほどの大企業が公表に踏み切ったのは、情報がリークしてから発覚したためだ。多くの中小企業では、同様の行為が今この瞬間も行われながら、誰にも気づかれていない。

第三章:OSINT視点で「何が漏れているか」を探る

OSINTとは、Open Source Intelligence(オープンソースインテリジェンス)の略だ。公開情報から有用な情報を収集・分析する手法で、もともとは軍事・諜報の分野で発展し、現在はサイバーセキュリティやビジネスインテリジェンスでも広く使われる。

シャドーAI問題をOSINTの視点から見ると、「すでに漏れている情報」が可視化されて見えてくる。

GitHub上に流出するAIプロンプト履歴

開発者たちはしばしば、自分の作業ディレクトリをそのままGitHubにプッシュする。そのとき、AIへの問い合わせ履歴やAPIリクエストのログが含まれていることがある。

GitHubへのAPIキー流出は、現在は「シークレットスキャン」機能の強化により、プッシュした瞬間に無効化される仕組みが主流ですが、プロンプト内の機密情報は依然として検知が困難です。

GitHubの検索機能を使ってfilename:.env OPENAI_API_KEYと検索すると、APIキーが平文で書かれたファイルが公開リポジトリに無数に存在することがわかる。これはシャドーAI問題の直接的な証拠ではないが、「開発者がAI連携のセキュリティ管理を軽視している」という文化的な問題を示している。

さらに踏み込んで検索すると、プロンプトのテンプレートファイルの中に、明らかに内部システムの情報(社内データベースのスキーマ、APIのエンドポイント、顧客セグメントの定義など)が含まれているケースが見つかることがある。

Pastebinとコード共有サイトへの流出

スタックオーバーフローやPastebin、CodeSandboxのようなサイトでは、エラー解決のために貼り付けたコードの中に機密情報が混入しているケースがしばしば報告されている。「AIに聞く前にとりあえずここに貼って整理しよう」という行為が、意図せず公開情報化する。

OSINT調査者であれば、特定の技術スタックや企業名で検索をかけることで、こうした「意図せぬ公開情報」を収集することが可能だ。

求人票から逆算される内部AI活用状況

OSINT手法として洗練されたアプローチの一つが、求人票分析だ。企業がどのAIツールを「業務で使っている前提」で採用活動をしているかを見ると、その会社の内部AI導入状況が透けて見える。

「ChatGPT Enterpriseを活用したマーケティング業務の経験者優遇」「社内LLMとの連携経験があること」——こうした記述から、その企業がどの程度AI依存しているかが推測できる。さらに言えば、「AI利用の社内ガイドライン未整備」「セキュリティ教育が追いついていない」企業も、求人の文言から匂わせることがある。

LinkedIn投稿に潜む「うっかり情報」

LinkedIn上の投稿は、シャドーAI問題のOSINT的宝庫だ。

「ChatGPTを使って今週の〇〇プロジェクトのレポートをまとめてみました!効率が上がった!」という投稿は、その社員が未公開プロジェクト名を公開しながら、同時に機密情報をAIに入力していた可能性を示唆する。

「新しいAIツールを試したら、うちの顧客データの分析がめちゃくちゃ速くなった」という投稿は、顧客データがAIに入力されたことを示している。

こうした投稿は悪意がなく、むしろ「成果を共有したい」という善意から来ている。しかしOSINT調査者にとっては、競合他社の内部状況を把握する貴重な情報源となる。

API経由なら安全という「誤解」

「API経由なら学習されないから100%安全」と考える社員も多いですが、以下のリスクが残る。

- プロバイダー側のログ保存: 学習には使われなくても、不正利用監視のために30日間程度データが保存されるのが一般的である。

- プロンプト・インジェクション: システム側に悪意のある入力をされ、内部のシステム指示(システムプロンプト)や付随するコンテキストが盗まれるリスクがある。

RAG(検索拡張生成)の普及

2024年以降、多くの企業がRAG(Retrieval-Augmented Generation)を導入しました。これはモデル自体に学習させるのではなく、社内ドキュメントを「参照」させる仕組み。

ここでの落とし穴: 「参照用データベース」へのアクセス権限設定を誤ると、一般社員が本来見られないはずの「役員会議事録」の内容をAI経由で引き出せてしまう、という新しい形のシャドーAIリスク(内部特権の昇格)が発生している。

第四章:「エース社員リスク」の解剖

なぜ優秀な人ほどリスクを生むのか

セキュリティの逆説がここにある。

ルールに従順で、IT部門の言うことを聞く社員は、シャドーAIを使わない。問題は、「もっと良い仕事をしたい」「締め切りに間に合わせたい」「競合に勝ちたい」という強いモチベーションを持つ、いわゆるハイパフォーマーだ。

彼らはツールの可能性を素早く見抜き、試し、活用する。会社の承認プロセスを「遅い」と感じる。「とりあえず使ってみて、成果を出してから報告すればいい」という思考回路を持つ。そしてAIに機密情報を入力することのリスクを、「大して問題ないだろう」と過小評価する。

これは個人の問題ではなく、構造的な問題だ。会社が「成果第一」の文化を醸成すれば、ハイパフォーマーはその文化に従って行動する。セキュリティルールより成果が評価されるなら、セキュリティルールは後回しになる。

実際に何を入力しているか

匿名調査や海外のセキュリティリポートを総合すると、社員がAIに入力しているデータの内訳が見えてくる。

財務情報については、未発表の決算数字や予算計画をAIに分析させるケースが多い。「この数字でいい感じのグラフの説明文を作って」という使い方が典型的だ。

人事情報については、採用候補者の評価コメント、社員の給与データ、人事評価の原文などが入力されている。「この評価フォームを見やすいメールの文章にして」という形でAIを秘書代わりにする。

顧客・取引先情報については、CRMから抽出した顧客リスト、商談記録、契約条件などが「分析させよう」「要約させよう」という目的で入力される。GDPRや個人情報保護法の観点からも深刻な問題だ。

ソースコードについては、バグ修正やコードレビューのためにプロプライエタリなコードがそのままAIに貼り付けられる。コードには往々にして、APIキー、データベースの接続情報、内部ロジックが含まれている。

「でも別に漏れてないじゃないか」問題

よく出る反論がある。「サムスンの事例でも、実際にその情報が競合に渡ったという証拠はないじゃないか」というものだ。

これは正しい。現時点で「AIに入力した情報がそのまま競合に渡った」という直接的な証拠を持つ事例は限られている。

しかしこの反論には、いくつかの見落としがある。

第一に、リスクの非対称性だ。一度起きてしまえば取り返せない情報漏洩と、「まだ起きていない」という現状を比べて「安全だ」と判断するのは論理的に誤りだ。

第二に、学習データの利用は透明ではないという点だ。OpenAIやGoogleがユーザーデータをどのように使っているかの詳細は、完全に公開されていない。利用規約は変更される。企業買収が起きる。データサーバーがハッキングされる。これらすべての可能性を考慮すると、「今は大丈夫」は未来の保証にならない。

第三に、モデルの記憶への漏洩以外のリスクがある。AIサービスの提供企業のサーバー上にデータが保存されること自体、エンドポイントセキュリティのリスクになる。AIサービス自体がサイバー攻撃を受けた場合、入力データが流出する可能性がある。

第五章:法的・コンプライアンス的な地雷原

GDPRと個人情報保護法

ヨーロッパのGDPR(一般データ保護規則)は、個人データの処理に関して厳格な要件を課している。AIサービスへの個人データの入力は、「第三者への個人データの転送」として扱われる可能性が高い。

日本の個人情報保護法も、個人情報を「第三者提供」する際には原則として本人の同意が必要だ。顧客の個人情報を外部のAIサービスに入力することは、この第三者提供に当たりうる。

つまり、エース社員が「効率化のため」に顧客リストをChatGPTに入れた瞬間、その会社はGDPRや個人情報保護法違反状態に入っている可能性がある。悪意のない行為が、億単位の制裁金リスクを生む。

営業秘密と不正競争防止法

ソースコードや製品仕様は、企業の「営業秘密」として法的保護を受けうる。しかし営業秘密として保護されるためには、その情報が「秘密として管理されていること」が条件だ。

社員が公開AIサービスに入力した情報は、「秘密として管理されていた」と言えるだろうか。AIサービスの利用規約によっては、入力されたデータはサービス提供者がアクセスできる状態になる。それは「秘密の管理」と両立しない可能性がある。

つまりシャドーAIの利用は、会社が持つ営業秘密の法的保護を剥奪するリスクをはらんでいる。

内部統制と上場企業のリスク

上場企業にとっては、未発表の重要情報(インサイダー情報)をAIに入力することはインサイダー取引規制との関係でも問題を生じさせうる。AIサービスの提供企業が、そのデータをどのように保管し、誰がアクセスできるかが不明確な場合、情報管理体制に関する内部統制の観点からも問題になる。

第六章:企業はどう対応すべきか

「禁止」は解決策にならない

多くの企業が最初に取る対応が「禁止令」だ。サムスンもそうした。しかしこの対応には根本的な問題がある。

禁止すれば、ハイパフォーマーたちはスマートフォンでアクセスするようになる。個人のネットワーク経由で使うようになる。会社のデバイスでVPNを使って迂回するようになる。禁止は、シャドーAIをさらに深い「影」に追いやるだけで、行為そのものを止めない。

むしろ禁止によって、「違反の発見」がより困難になるという皮肉な結果を生む。

正しいアプローチ:「認可されたAIチャネル」の整備

本質的な解決策は、社員が安全にAIを使える環境を用意することだ。

具体的には、まずエンタープライズ版AIツールの契約が有効な手段だ。ChatGPT Enterprise、Claude for Workなどは、個人版と異なり入力データがトレーニングに使用されないことが契約で保証されている。社員が使いたい便利さを確保しながら、データの取り扱いを制御できる。

次に、社内向けAIエンドポイントの構築がある。AzureのOpenAIサービスやAWSのBedrock経由でLLMを利用する場合、データはMicrosoftやAmazonのクラウド上で処理されるが、OpenAI本体のトレーニングには使われない契約が結ばれている。さらに完全なオンプレミスのLLM(LlamaやMistralなどのオープンソースモデルを自社サーバーで動かす)であれば、データが外部に出ること自体をゼロにできる。

2026年現在は、DLP(データ漏洩防止)ツールも進化しており、AIへの入力をリアルタイムで検知し、機密情報が含まれる場合のみ「伏せ字」にするような製品も一般的になっています。

データ分類とガードレールの自動化

技術的な統制として有効なのが、DLP(データ漏洩防止)ツールとAI利用の組み合わせだ。

社内文書を「機密」「社外秘」「公開可能」などに分類し、DLPツールが機密性の高い文書の外部AIへの送信を自動的にブロックする仕組みを作る。これにより、社員の意図や知識に関係なく、技術的に情報漏洩を防ぐことができる。

さらに一歩進んで、「AI入力内容の監査ログ」を取ることも有効だ。何が入力されているかを把握することで、リスクの高い利用パターンを発見し、早期に対処できる。

文化的アプローチ:「AIを使う賢さ」を評価基準に

最終的に最も重要なのは、文化の変革だ。

「成果を出すためにAIを使う」ことと「安全にAIを使う」ことを、トレードオフとして社員に認識させてはいけない。両立できると示す必要がある。

そのためには、「安全なAI利用」を評価する仕組みを作ることだ。セキュリティ教育の受講を人事評価に組み込む。AI利用に関するベストプラクティスを共有する社内コミュニティを作る。「認可されたAIでこんな効率化ができた」という成功事例を称賛する。

エース社員たちは評価されることに敏感だ。セキュリティを守ることが評価につながる文化があれば、彼らは自然とそちらに向かう。

第七章:個人としてできること

企業の対応を待てない、あるいは個人として適切な行動を取りたいという読者に向けて、具体的なチェックリストを提示する。

まず自分が使っているAIサービスの利用規約を確認することだ。入力データがトレーニングに使われるか、どこに保存されるかを把握する。多くのサービスで、設定画面からトレーニングへのデータ利用をオプトアウトできる。

次に、「この情報を外部に送っていいか」を一秒考える習慣をつける。AIへの入力を「メールで外部に送る」行為と同等のものとして意識する。外部メールに貼り付けることを躊躇う情報は、AIにも入力すべきではない。

そして、会社のAI利用ポリシーを確認する。ポリシーが存在しない場合は、IT部門やコンプライアンス部門に整備を提案する。ポリシーがある場合は、それに従う。

おわりに:「シャドー」を光の当たる場所へ

シャドーAI問題の本質は、技術の問題でも、悪意の問題でもない。「便利なものを使いたい」という人間の本能と、「組織を守りたい」という制度的な要求の間にある、構造的なギャップの問題だ。

かつてシャドーITの時代に、企業はDropboxを禁止しようとした。しかし最終的に、Box enterpriseのような「企業が管理できる安全なクラウドストレージ」が普及することで、問題は解決に向かった。

シャドーAIも同じ道をたどるだろう。禁止ではなく、「安全に使える正式な代替手段」を整備することで、影の中での利用を減らしていく。

しかしその移行期間中、今この瞬間にも、世界中のオフィスでエース社員たちが、善意を持って機密情報をAIに投げ込んでいる。

その情報が将来どこかで「にじみ出て」くるかもしれない可能性を考えると、サイバーセキュリティの世界で最も大切な言葉を改めて思い出す。

「セキュリティで最も脆弱なコンポーネントは、常に人間だ」

ただし今回は、最も脆弱なのが最も優秀な人間であるという、なんとも皮肉な話である。

本記事は情報セキュリティの啓発を目的としています。OSINT手法の解説は、防御的なセキュリティ対策の理解を深めるためのものであり、不正アクセスや情報収集への悪用を推奨するものではありません。

コメント