サイバー犯罪

サイバー犯罪 今週のサイバー脅威サマリー(2026年5月14日時点) ※若干テスト中

📋 今週のサイバー脅威サマリー(2026年5月14日時点)指標今週の状況前週比収集記事数675件─CVE(脆弱性)出現9件▲+30%(通常7件)権限昇格(Priv. Esc.)3件▲+83%(通常2件)情報漏洩関連72件▼−8%(通常78件...

サイバー犯罪

サイバー犯罪  AI(生成AI・LLM)

AI(生成AI・LLM)  調査・研究

調査・研究  調査・研究

調査・研究  サイバー犯罪

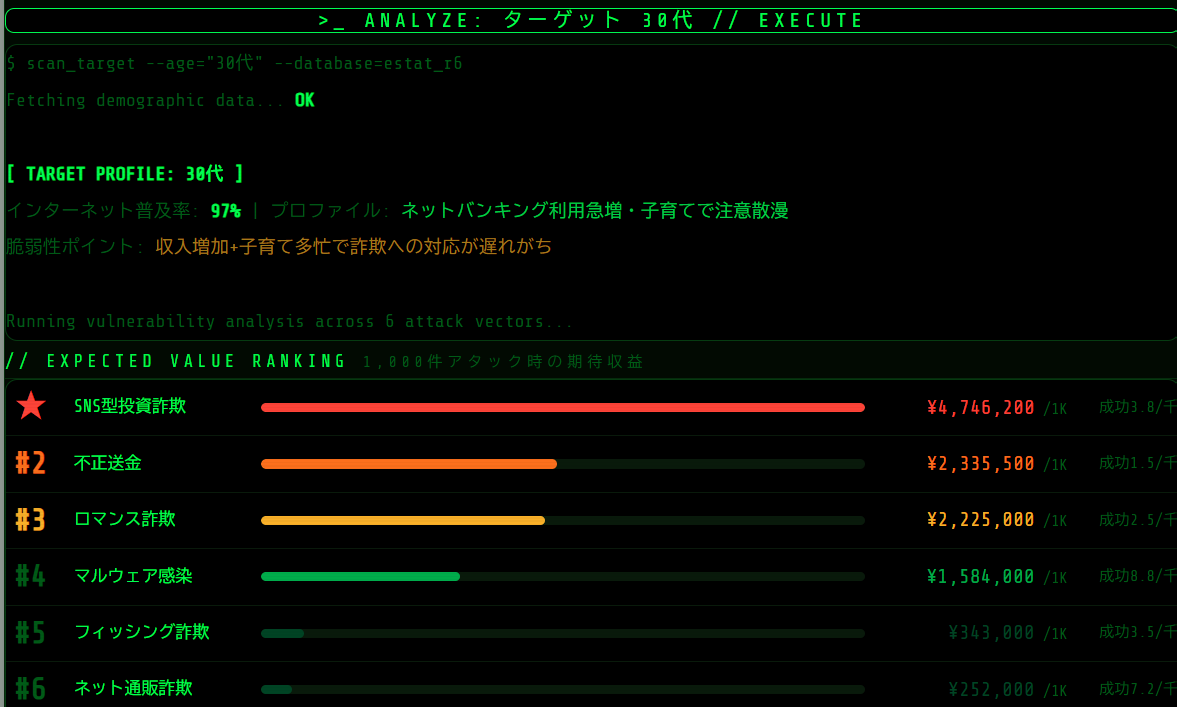

サイバー犯罪  シミュレーター

シミュレーター  スマホ・PCの守り方

スマホ・PCの守り方  シミュレーター

シミュレーター  シミュレーター

シミュレーター  雑談・娯楽

雑談・娯楽